本コラムは『ゼロトラスト時代の企業セキュリティ対策 実践ガイド』の第5回です。

本記事では、Microsoft Azure環境でゼロトラストを実現するための具体的な対策と導入のポイントを解説します。テレワークの普及やクラウドサービスの利用拡大に伴い、従来の境界型防御では対応しきれないセキュリティリスクが増大しています。Azureの機能を活用し、ID管理、デバイス管理、ネットワークセキュリティ、データ保護を強化することで、安全なクラウド環境を構築しましょう。

目次

- ゼロトラストとは? Azure環境での重要性

- Microsoft Entra IDによるIDとアクセスの管理

- Microsoft Intuneによるデバイス管理

- Microsoft Defender for Cloudによる脅威の検出と対応

- Azure SentinelによるSIEM/SOAR

- まとめ:Azureでゼロトラストを実現するために

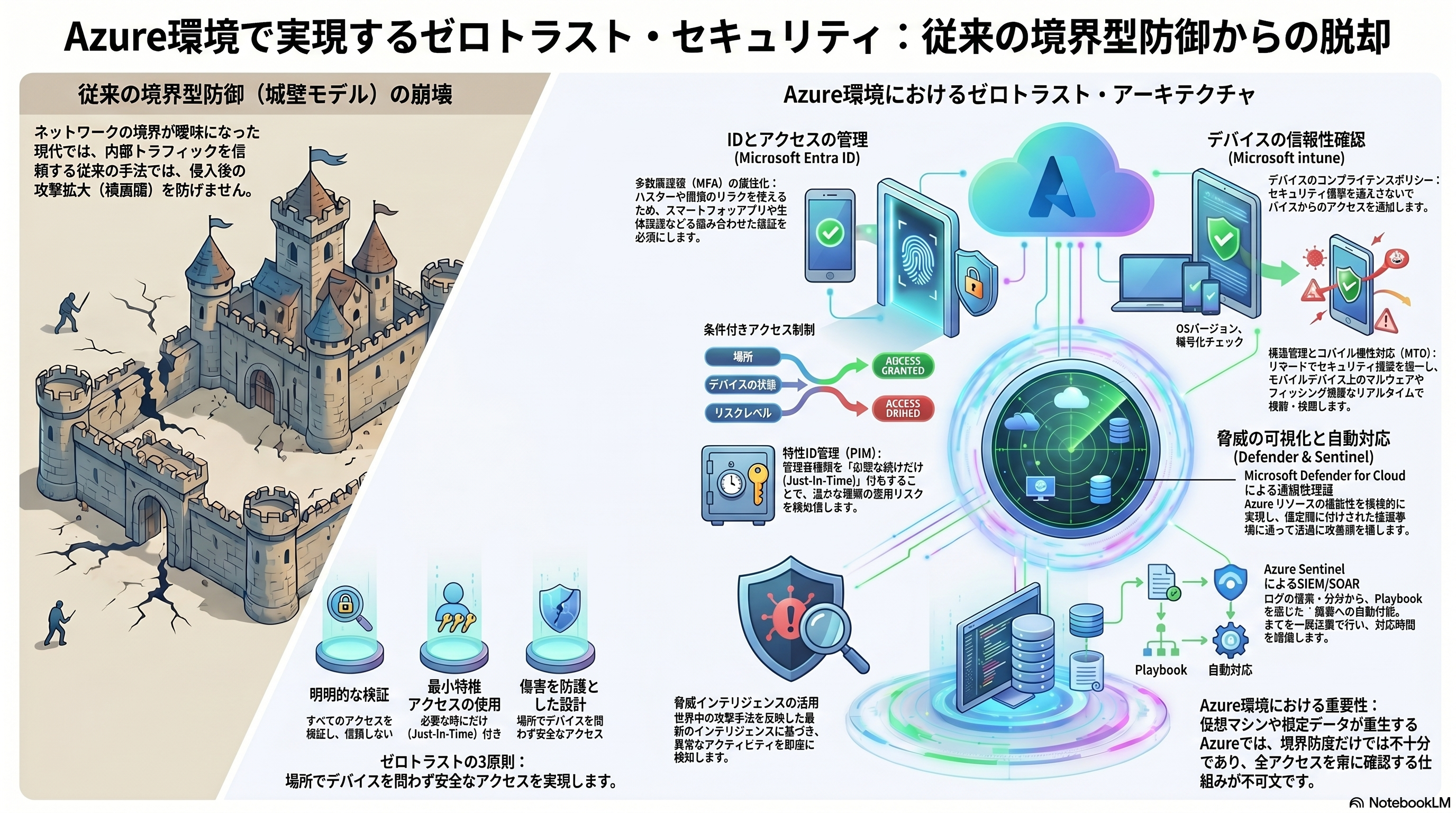

絵で見る今回のコラム

ゼロトラストとは? Azure環境での重要性

従来のセキュリティモデルの限界

従来のセキュリティモデルは、主に境界型防御に依存していました。これは、組織のネットワークを城壁で囲み、外部からの攻撃を防ぐという考え方です。しかし、クラウドサービスの普及、リモートワークの増加、そしてモバイルデバイスの利用拡大により、この境界はますます曖昧になっています。内部からの脅威や、境界を越えて侵入した攻撃者に対しては、従来のモデルでは十分な防御ができませんでした。

境界型防御の限界は、内部のトラフィックを信頼してしまう点にあります。一度ネットワーク内部に侵入されると、攻撃者は比較的自由にリソースにアクセスできるようになります。また、従業員がマルウェアに感染したデバイスを社内ネットワークに接続することで、感染が拡大するリスクもあります。ゼロトラストは、このような従来のモデルの弱点を克服するために生まれた、新しいセキュリティの考え方です。

Azureにおけるゼロトラストの必要性

Azureは、多くの企業にとって重要なインフラとなっています。仮想マシン、ストレージ、データベース、アプリケーションなど、様々なリソースがAzure上で稼働しています。これらのリソースは、機密性の高いデータや重要な業務プロセスを支えていることが多いため、セキュリティ対策は非常に重要です。

Azure環境では、オンプレミス環境とは異なり、ネットワーク境界が明確ではありません。様々な場所から、様々なデバイスで、様々なユーザーがアクセスする可能性があります。そのため、従来の境界型防御だけでは、Azure環境を安全に保つことはできません。ゼロトラストを導入することで、すべてのアクセスを検証し、最小権限の原則に基づいてアクセスを許可することで、不正アクセスやデータ漏洩のリスクを大幅に低減できます。Azureのセキュリティ機能を最大限に活用するためにも、ゼロトラストの導入は不可欠です。

Microsoftのゼロトラスト戦略

Microsoftは、ゼロトラストをセキュリティ戦略の中心に据えています。Microsoftのゼロトラスト戦略は、以下の3つの原則に基づいています。

1.明示的な検証:すべてのユーザー、デバイス、アプリケーションのIDとセキュリティ状態を検証します。

2.最小特権アクセスの使用:必要なリソースへのアクセスのみを許可し、不要な権限は付与しません。

3.侵害を前提とした設計:攻撃者がすでにネットワークに侵入している可能性があることを前提に、継続的に脅威を検出し、対応します。

これらの原則を具現化するために、MicrosoftはAzureAD、Microsoft Intune、Microsoft Defender forCloudなどの製品を提供しています。これらの製品を連携させることで、Azure環境全体で一貫性のあるゼロトラストセキュリティを実現できます。Microsoftは、ゼロトラストの実現を支援するための情報やガイダンスも豊富に提供しており、企業はこれらを活用して自社のセキュリティ体制を強化できます。

Microsoft Entra IDによるIDとアクセスの管理

多要素認証(MFA)の義務化

多要素認証(MFA)は、セキュリティを強化するための最も基本的な対策の一つです。MFAを義務化することで、パスワードが漏洩した場合でも、不正アクセスを防ぐことができます。Microsoft Entra ID Multi-Factor Authentication(MFA)は、パスワードに加えて、スマートフォンアプリ、SMSコード、生体認証などの追加の認証要素を要求することで、アカウントのセキュリティを飛躍的に向上させます。

MFAは、特に管理者アカウントや、機密性の高い情報にアクセスするアカウントに対しては必須とすべきです。Microsoft Entra IDでは、条件付きアクセスを使用して、特定のユーザーグループやアプリケーションに対してMFAを強制的に適用することができます。また、MFAの認証方法も柔軟に選択できるため、ユーザーの利便性を損なうことなく、セキュリティを強化できます。MFAの導入は、ゼロトラストアーキテクチャにおける重要な要素であり、Azure環境のセキュリティを向上させるための第一歩となります。

条件付きアクセス制御

Microsoft Entra IDの条件付きアクセスは、アクセスを許可する前に、さまざまな条件を評価する強力なツールです。場所、デバイス、アプリケーション、ユーザーのリスクレベルなど、様々な要素に基づいてアクセスを制御できます。例えば、社内ネットワークからのアクセスにはMFAを要求せず、社外からのアクセスにはMFAを要求する、といった設定が可能です。

また、特定のデバイス(例えば、管理されていない個人のデバイス)からのアクセスをブロックしたり、特定のアプリケーションへのアクセスに制限を設けたりすることもできます。条件付きアクセスを使用することで、組織はセキュリティと利便性のバランスを取りながら、アクセス制御を最適化できます。リスクベースのアクセス制御は、ゼロトラストアーキテクチャの中核となる要素であり、Microsoft Entra IDの条件付きアクセスはその実現を支援します。適切な条件を設定し、定期的に見直すことで、変化する脅威に対応できます。

特権ID管理(PIM)

特権IDは、Azure環境全体を管理するための強力な権限を持つアカウントです。これらのアカウントが悪用されると、システム全体が危険にさらされる可能性があります。Microsoft Entra ID Privileged Identity Management(PIM)は、特権IDの利用を必要な時に限定し、最小権限の原則を適用することで、特権IDの悪用リスクを低減します。

PIMを使用すると、特権IDの利用を承認ワークフローで管理したり、特権IDの利用状況を監査したりすることができます。また、Just-In-Time(JIT)アクセスを有効にすることで、特権IDが必要な時にのみアクティブになり、それ以外の時間は権限が無効になるように設定できます。PIMは、特権IDのセキュリティを強化し、リスクを軽減するための重要なツールです。特権IDの管理は、ゼロトラストアーキテクチャにおける重要な要素であり、PIMはその実現を支援します。

Microsoft Intuneによるデバイス管理

デバイスのコンプライアンスポリシー

Microsoft Intuneを使用すると、組織のセキュリティ要件を満たすデバイスのみがAzureリソースにアクセスできるように、デバイスのコンプライアンスポリシーを定義できます。コンプライアンスポリシーでは、OSのバージョン、パスワードの複雑さ、ディスク暗号化の有無、マルウェア対策ソフトウェアのインストール状況など、様々な要素をチェックできます。

コンプライアンスポリシーに違反するデバイスは、Azureリソースへのアクセスをブロックされたり、特定のアプリケーションへのアクセスを制限されたりします。また、ユーザーにコンプライアンス違反を通知し、修正を促すこともできます。デバイスのコンプライアンスポリシーは、BYOD(BringYour OwnDevice)環境や、モバイルデバイスの利用が多い環境において、特に重要です。Intuneを活用して、デバイスのセキュリティ状態を維持し、Azure環境への不正アクセスを防ぎましょう。

デバイスの構成管理

Intuneを使用すると、デバイスの設定をリモートで構成し、セキュリティ設定を適用できます。例えば、Wi-Fi設定、VPN設定、メール設定、証明書などを一括で配布できます。これにより、すべてのデバイスが組織のセキュリティポリシーに準拠するように設定を統一できます。

また、デバイスの構成プロファイルを使用すると、パスワードポリシー、画面ロック設定、カメラの使用制限など、様々なセキュリティ設定を強制的に適用できます。デバイスの構成管理は、特に多数のデバイスを管理する必要がある場合に、非常に効率的です。Intuneを活用して、デバイスの設定を一元的に管理し、セキュリティリスクを低減しましょう。定期的な設定の見直しも重要です。

モバイル脅威対策(MTD)

モバイルデバイスは、マルウェア感染、フィッシング攻撃、ネットワーク攻撃など、様々な脅威にさらされています。Intuneは、モバイル脅威対策(MTD)ソリューションと連携し、デバイス上の脅威を検出して対応できます。MTDソリューションは、デバイスのOS、アプリケーション、ネットワークトラフィックを監視し、異常なアクティビティや悪意のある兆候を検出します。

脅威が検出されると、Intuneはデバイスを隔離したり、Azureリソースへのアクセスをブロックしたり、管理者に通知したりすることができます。MTDソリューションは、デバイスのセキュリティを強化し、Azure環境への脅威を早期に検出するために不可欠です。IntuneとMTDソリューションを連携させることで、モバイルデバイスのセキュリティを包括的に保護しましょう。常に最新の脅威情報に基づいて対策を更新することが重要です。

Microsoft Defender for Cloudによる脅威の検出と対応

脆弱性評価

Microsoft Defender for Cloudは、Azureリソースのセキュリティ状態を継続的に監視し、脆弱性を自動的に評価します。未適用のセキュリティアップデート、公開されているポート、安全でない構成など、セキュリティ上の問題点を検出し、具体的な改善策を提示します。

脆弱性評価の結果は、セキュリティに関する推奨事項として表示され、優先順位付けされています。セキュリティ担当者は、これらの推奨事項に基づいて、迅速かつ効果的にセキュリティ対策を実施できます。定期的に脆弱性評価を実施し、推奨事項に従って対策を講じることで、Azure環境のセキュリティレベルを向上させることができます。Defender for Cloudは、セキュリティ対策の自動化を支援し、人的リソースを有効活用できます。常に最新の情報に基づいて脆弱性評価を行うことが重要です。

脅威インテリジェンス

Defender for Cloudは、Microsoftの広範な脅威インテリジェンスを活用し、Azure環境に対する最新の脅威を検出し、対応を支援します。Microsoftの脅威インテリジェンスは、世界中のセキュリティ専門家によって収集された情報に基づいており、最新の攻撃手法やマルウェアに関する情報を提供します。

Defender for Cloudは、脅威インテリジェンスに基づいて、異常なアクティビティ、悪意のあるIPアドレスからのアクセス、マルウェア感染などを検出し、アラートを発行します。セキュリティ担当者は、これらのアラートに基づいて、迅速かつ効果的に脅威に対応できます。脅威インテリジェンスは、セキュリティ対策の精度を向上させ、新たな攻撃からAzure環境を保護するために不可欠です。常に最新の脅威情報を活用し、セキュリティ対策を強化しましょう。

セキュリティアラートと対応

Defender for Cloudは、セキュリティ上の問題や脅威を検出すると、セキュリティアラートを生成します。アラートには、重要度、影響を受けるリソース、推奨される対応策などの情報が含まれています。セキュリティ担当者は、これらのアラートに基づいて、迅速かつ効果的に対応できます。

Defender for Cloudは、アラートの優先順位付けや、対応手順のガイダンスを提供することで、セキュリティ担当者の負担を軽減します。また、アラートをAzure SentinelなどのSIEM/SOARソリューションに連携させることで、より高度な分析や自動対応を実現できます。セキュリティアラートへの迅速な対応は、インシデントの被害を最小限に抑えるために不可欠です。Defender for Cloudを活用して、セキュリティアラートを効率的に管理し、迅速に対応しましょう。

Azure SentinelによるSIEM/SOAR

セキュリティ情報の収集と分析

Azure Sentinelは、クラウドネイティブのSIEM (Security Information and Event Management) およびSOAR(Security Orchestration, Automation and Response)ソリューションです。Azure環境全体から、セキュリティログ、イベントデータ、アラートなどを収集し、高度な分析エンジンを使用して、脅威を特定します。Azure Sentinelは、様々なデータソースとの統合をサポートしており、Azureサービスだけでなく、オンプレミス環境や他のクラウドプロバイダーのデータも収集できます。

収集されたデータは、リアルタイムで分析され、異常なアクティビティや既知の攻撃パターンとの照合が行われます。Azure Sentinelは、Microsoftの脅威インテリジェンスを活用し、最新の脅威に対応します。セキュリティ情報の収集と分析は、早期の脅威検出と迅速な対応のために不可欠です。Azure Sentinelを活用して、セキュリティ体制を強化しましょう。

脅威の自動対応

Azure SentinelのSOAR機能を使用すると、特定のセキュリティイベントに対する自動対応を設定できます。例えば、フィッシングメールの受信を検知した場合に、自動的にメールを隔離したり、ユーザーアカウントを無効化したりすることができます。

自動対応は、Playbookと呼ばれるワークフローで定義され、様々なアクションを組み合わせることができます。Playbookは、Azure Logic Appsで作成され、Azure Sentinelからトリガーされます。自動対応により、セキュリティ担当者は、単純なタスクを自動化し、より高度な分析や対応に集中できます。脅威の自動対応は、インシデント対応時間を短縮し、セキュリティ担当者の負担を軽減するために非常に有効です。Azure SentinelのSOAR機能を活用して、インシデント対応プロセスを自動化しましょう。

カスタム分析ルールの作成

Azure Sentinelでは、組織独自の要件に合わせて、カスタム分析ルールを作成できます。カスタム分析ルールを使用すると、特定のイベントパターンや異常なアクティビティを検出し、セキュリティアラートを生成することができます。カスタム分析ルールは、Kusto Query Language (KQL)で記述され、柔軟な条件設定が可能です。例えば、特定の時間帯に大量のデータがダウンロードされた場合にアラートを生成したり、特定のユーザーが通常とは異なるリソースにアクセスした場合にアラートを生成したりすることができます。

カスタム分析ルールは、組織の固有の脅威モデルやリスクプロファイルに合わせて調整することで、より効果的な脅威検出を実現できます。Azure Sentinelを活用して、カスタム分析ルールを作成し、セキュリティ体制を強化しましょう。定期的なルールの見直しも重要です。

まとめ:Azureでゼロトラストを実現するために

ゼロトラストモデルは、現代の複雑化するセキュリティ環境において、不可欠な考え方です。従来の境界型防御では対応しきれない、内部からの脅威やクラウド環境特有のリスクに対処するために、ゼロトラストの実践が求められています。Microsoft Azure環境では、Microsoft Entra ID、Microsoft Intune、Microsoft Defender for Cloud、Azure Sentinelなどの強力なツールを活用することで、ゼロトラストアーキテクチャを効果的に実現できます。

本記事で紹介した、多要素認証の義務化、条件付きアクセス制御、特権ID管理、デバイスのコンプライアンスポリシー、脅威インテリジェンスの活用、セキュリティアラートへの迅速な対応などの対策を参考に、自社の環境に最適なゼロトラスト戦略を策定し、導入を進めてください。ゼロトラストは、一度導入すれば終わりではなく、継続的な改善が必要です。定期的にセキュリティ対策を見直し、最新の脅威に対応していくことが重要です。Azure環境を安全に保ち、ビジネスを成功に導きましょう。

ゼロトラストは重要な考え方ですが、実際の導入には「何から始めるべきか分からない」「自社環境でどう実現するか難しい」といった課題も多くあります。

アコードワークスでは、AzureやMicrosoft 365環境を中心に、セキュリティ設計から導入・運用まで一貫してご支援しています。

ゼロトラスト導入やセキュリティ強化をご検討の際は、ぜひお気軽にご相談ください。

お問合せはこちら