本コラムは『ゼロトラスト時代の企業セキュリティ対策 実践ガイド』の第4回です。

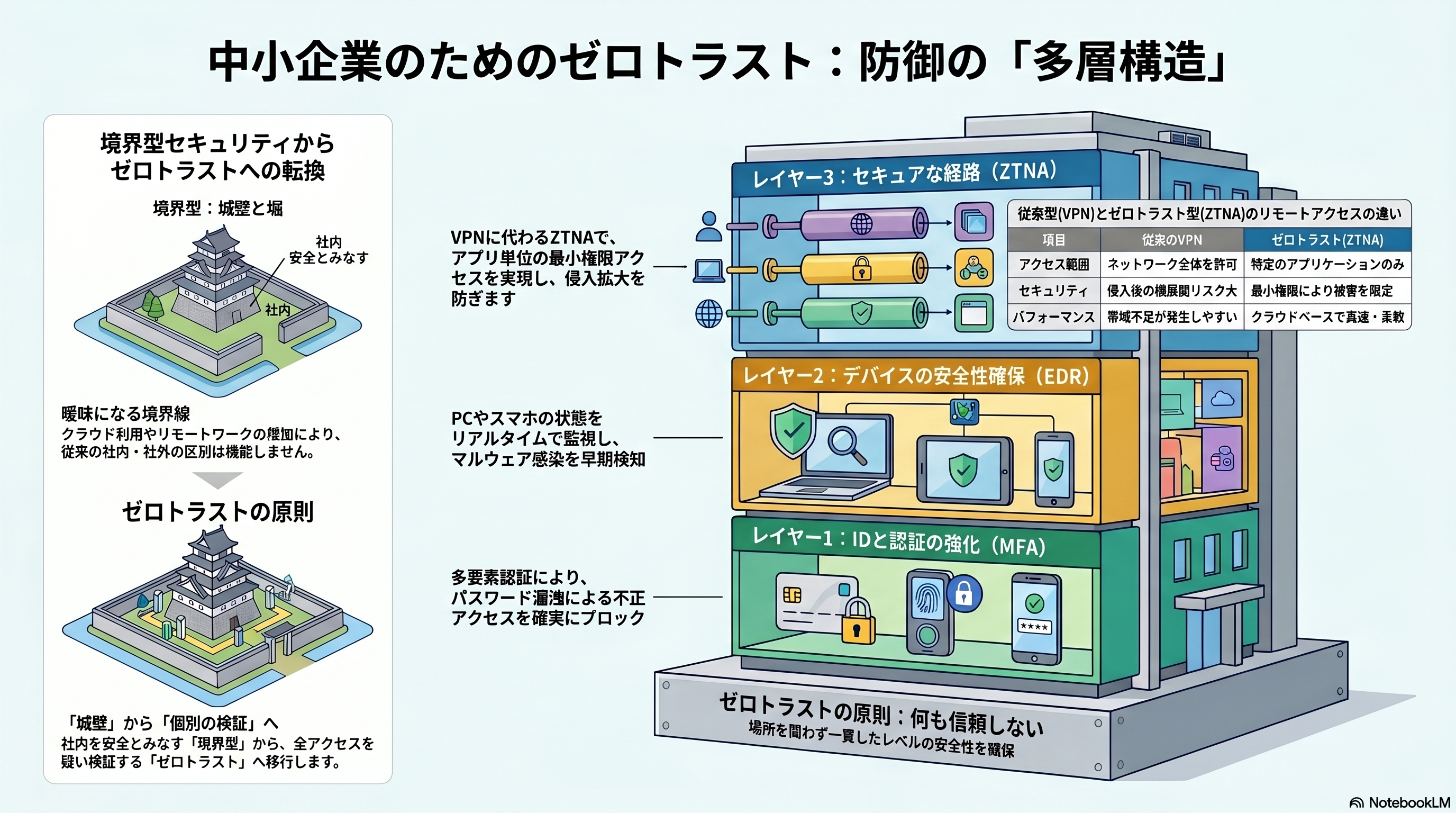

ゼロトラストは、従来の境界型セキュリティとは異なり、「何も信頼しない」を前提としたセキュリティモデルです。サイバー攻撃が高度化し、クラウド利用が拡大する現代において、中小企業でもゼロトラストの導入が不可欠になっています。

本記事では、中小企業が実現可能なゼロトラストの構成例と、導入におけるポイントを解説します。

目次

絵で見る今回のコラム

ゼロトラストとは?中小企業に必要な理由

境界型セキュリティの限界とゼロトラストの必要性

従来の境界型セキュリティは、社内ネットワークを信頼し、 外部からの侵入を防ぐことを前提としていました。しかし、クラウドサービスの普及やリモートワークの増加により、 境界は曖昧になり、内部からの脅威も考慮する必要が出てきました。ゼロトラストは、「何も信頼しない」という原則に基づき、 すべてのアクセスを検証することで、セキュリティリスクを低減します。境界型セキュリティは、例えるならば城壁に囲まれた城のようなものです。 内部は安全であると信じられていましたが、 現代のビジネス環境では、内部からの攻撃や、城壁の外からの迂回攻撃が増加しています。 ゼロトラストは、この考え方を根本から覆し、 城の内部にいる者も、外部から侵入しようとする者も、すべてを疑い、検証するというアプローチを取ります。 これにより、セキュリティ侵害のリスクを大幅に減少させることが可能になります。また、ゼロトラストは、クラウドサービスの利用を促進し、 リモートワークを安全に実現するための基盤となります。 従業員がどこからアクセスしても、同じレベルのセキュリティを確保できるため、 ビジネスの柔軟性と継続性を向上させることができます。さらに、ゼロトラストは、コンプライアンス要件への対応を支援します。 データの所在地やアクセス状況を明確に把握し、 監査証跡を保持することで、規制遵守を容易にすることができます。

中小企業が抱えるセキュリティ課題

中小企業は、大企業に比べてセキュリティ対策に十分なリソースを割けないことが多く、サイバー攻撃の標的になりやすい傾向があります。 また、クラウドサービスの利用が増加するにつれて、 ID管理やアクセス制御の課題も深刻化しています。中小企業は、限られた予算と人員で、 高度化するサイバー攻撃に対抗しなければなりません。 セキュリティ専門家の不足も深刻であり、最新の脅威動向を把握し、適切な対策を講じることが難しい状況です。 さらに、従業員のセキュリティ意識の低さも課題の一つです。フィッシング詐欺やマルウェア感染など、 人的ミスによるセキュリティインシデントが発生しやすい傾向があります。 クラウドサービスの利用拡大は、利便性をもたらす一方で、新たなセキュリティリスクも生み出します。 複数のクラウドサービスを連携させることで、 アクセス管理が複雑化し、情報漏洩のリスクが増大する可能性があります。 中小企業は、これらの課題を認識し、 自社の状況に合わせた適切なセキュリティ対策を講じる必要があります。ゼロトラストは、中小企業が抱えるセキュリティ課題を解決するための有効な手段の一つです。 ゼロトラストの原則に基づき、 多層防御を構築することで、セキュリティリスクを低減し、 ビジネスの継続性を確保することができます。

ゼロトラストで解決できること

ゼロトラストを導入することで、IDとアクセス管理の強化、デバイスの安全性の確保、ネットワークの可視化、 データ保護の強化など、多岐にわたるセキュリティ課題を解決できます。ゼロトラストは、従来の境界型セキュリティでは対応できなかった、 現代の複雑なIT環境におけるセキュリティリスクに対処できます。IDとアクセス管理の強化により、不正アクセスを防止し、 機密情報の漏洩を防ぐことができます。 多要素認証や特権ID管理などの対策を組み合わせることで、セキュリティレベルをさらに向上させることが可能です。 デバイスの安全性の確保は、 BYOD(Bring Your Own Device)の普及に伴い、ますます重要になっています。 ゼロトラストは、デバイスの状態を監視し、 セキュリティポリシーに準拠しているかどうかを検証することで、安全なアクセスを保証します。 ネットワークの可視化により、 トラフィックの流れを把握し、 異常なアクティビティを検知することができます。これにより、早期にセキュリティインシデントを発見し、 被害を最小限に抑えることが可能です。 データ保護の強化は、 コンプライアンス要件への対応にもつながります。ゼロトラストは、データの暗号化やアクセス制御を行い、 不正なアクセスやデータ漏洩を防ぎます。 また、データ損失防止(DLP)などの技術を組み合わせることで、より強固なデータ保護を実現できます。 ゼロトラストは、これらの対策を組み合わせることで、 包括的なセキュリティ体制を構築し、中小企業のビジネスを安全に守ります。

中小企業向けゼロトラスト構成の具体例

Microsoft 365/Google Workspaceを活用したゼロトラスト

Microsoft 365やGoogleWorkspaceは、多要素認証、条件付きアクセス、情報保護などのゼロトラスト機能を備えています。 これらの機能を活用することで、追加の投資を抑えながら、ゼロトラスト環境を構築できます。 Microsoft 365やGoogle Workspaceは、 中小企業にとって不可欠なビジネスツールとなっていますが、これらのプラットフォームが提供するセキュリティ機能を十分に活用することで、 ゼロトラストの第一歩を踏み出すことができます。 多要素認証(MFA)は、パスワードに加えて、 スマートフォンアプリや生体認証などの別の認証要素を要求することで、 アカウントの不正アクセスを防止します。 条件付きアクセスは、デバイスの状態、場所、時間などの条件に基づいて、 アクセスを制御します。 例えば、会社のネットワーク外からのアクセスには、MFAを必須にしたり、特定のアプリケーションへのアクセスを制限したりすることができます。 情報保護機能は、 機密情報を識別し、暗号化やアクセス制限などの保護措置を講じます。 これにより、誤って機密情報が外部に漏洩するのを防ぐことができます。 これらの機能を組み合わせることで、中小企業は、追加の投資を抑えながら、 ゼロトラストの基本的な要素を実装し、 セキュリティレベルを向上させることができます。 また、Microsoft365やGoogle Workspaceは、 継続的にセキュリティ機能が強化されており、 常に最新の脅威に対応することができます。

ZTNA(Zero Trust Network Access)による安全なリモートアクセス

ZTNAは、VPNに代わる次世代のリモートアクセスソリューションです。アプリケーション単位でアクセスを制御し、 ネットワーク全体への侵入を防ぐことができます。 ZTNA(Zero Trust Network Access)は、従来のVPN(Virtual Private Network)に比べて、 より安全で柔軟なリモートアクセスを実現するソリューションです。VPNは、ネットワーク全体へのアクセスを許可するため、 一度侵入されると、内部ネットワーク全体に脅威が広がる可能性があります。ZTNAは、アプリケーション単位でアクセスを制御するため、 たとえ一部のアプリケーションが侵害されたとしても、他のアプリケーションやネットワーク全体への影響を最小限に抑えることができます。 ZTNAは、ユーザーの認証とデバイスの検証を行い、許可されたユーザーとデバイスのみにアクセスを許可します。 また、アクセスは最小限の権限で許可され、 必要なリソースのみにアクセスできます。ZTNAは、クラウドベースで提供されることが多く、 導入と管理が容易です。 中小企業は、ZTNAを導入することで、 セキュアなリモートアクセス環境を構築し、従業員の生産性を向上させることができます。 また、ZTNAは、VPNの帯域不足を解消し、 リモートアクセスのパフォーマンスを向上させる効果もあります。ZTNAは、現代のビジネス環境において、 不可欠なセキュリティソリューションとなりつつあります。

エンドポイントセキュリティの強化

エンドポイントセキュリティ製品(EDR)を導入することで、 マルウェア感染や不正アクセスなどの脅威を検知し、対応することができます。エンドポイントセキュリティは、 パソコン、スマートフォン、サーバーなどのエンドポイントデバイスを保護するための重要な対策です。エンドポイントセキュリティ製品(EDR:Endpoint Detection and Response)は、マルウェア感染、不正アクセス、ランサムウェア攻撃などの脅威をリアルタイムで検知し、 対応することができます。 EDRは、エンドポイントデバイスの活動を監視し、異常な挙動を検知すると、管理者に通知します。 管理者は、通知に基づいて、 感染したデバイスを隔離したり、 マルウェアを駆除したりすることができます。EDRは、過去の攻撃パターンや既知の脆弱性情報に基づいて、 脅威を検知するだけでなく、 未知の脅威や高度な攻撃に対しても有効です。EDRは、エンドポイントデバイスだけでなく、 ネットワーク全体を監視し、 脅威の侵入経路や影響範囲を特定することができます。中小企業は、EDRを導入することで、 エンドポイントセキュリティを強化し、 サイバー攻撃による被害を最小限に抑えることができます。また、EDRは、セキュリティインシデント発生時の調査や復旧作業を支援する機能も備えています。

ゼロトラスト導入における重要なポイント

現状のセキュリティリスクの把握

ゼロトラスト導入前に、 自社のセキュリティリスクを洗い出し、 対策の優先順位をつけることが重要です。脆弱性診断やリスクアセスメントなどを活用しましょう。 ゼロトラストは、万能なセキュリティソリューションではありません。自社の現状のセキュリティリスクを正確に把握し、 ゼロトラストでどのリスクを軽減したいのかを明確にする必要があります。 リスクアセスメントは、資産、脆弱性、脅威を特定し、 リスクの大きさを評価するプロセスです。 脆弱性診断は、 システムやネットワークに存在する脆弱性を特定するプロセスです。リスクアセスメントと脆弱性診断の結果に基づいて、 対策の優先順位をつけ、 ゼロトラストの導入範囲と方法を決定します。 例えば、リモートアクセスが多い場合は、ZTNAを優先的に導入したり、 機密情報が多い場合は、 情報保護機能を強化したりすることができます。 リスクアセスメントと脆弱性診断は、 定期的に実施し、最新の脅威動向やビジネス環境の変化に合わせて、 ゼロトラストの構成を見直す必要があります。 中小企業は、セキュリティ専門家の支援を受けながら、自社の状況に合わせたリスクアセスメントと脆弱性診断を実施することが重要です。

段階的な導入計画

ゼロトラストは、一度にすべての対策を導入するのではなく、段階的に進めることが効果的です。 まずは、多要素認証の導入やアクセス制御の強化など、 比較的容易に導入できる対策から始めましょう。 ゼロトラストは、包括的なセキュリティアプローチであり、 多くの要素を含んでいます。 一度にすべての対策を導入しようとすると、 コストや労力がかかりすぎ、導入が頓挫する可能性があります。 段階的な導入計画を立て、 優先順位の高い対策から順番に導入していくことが効果的です。 まずは、多要素認証(MFA)の導入や、アクセス制御の強化など、 比較的容易に導入できる対策から始めましょう。 これらの対策は、 セキュリティレベルを向上させるだけでなく、従業員のセキュリティ意識を高める効果もあります。 次に、ZTNAの導入や、 エンドポイントセキュリティの強化など、 より高度な対策を導入していきます。段階的な導入計画を立てることで、 コストと労力を分散し、 スムーズにゼロトラストを導入することができます。 また、導入後も継続的に効果測定を行い、改善を繰り返していくことが重要です。 中小企業は、自社の状況に合わせて、 無理のない段階的な導入計画を立て、ゼロトラストを推進していくことが望ましいです。

社員への教育と意識向上

ゼロトラストの導入には、社員の協力が不可欠です。 セキュリティに関する教育を実施し、ゼロトラストの重要性を理解してもらいましょう。 ゼロトラストは、 技術的な対策だけでなく、 社員のセキュリティ意識の向上も重要な要素です。社員がセキュリティに関する知識を持ち、 ゼロトラストの重要性を理解することで、 セキュリティインシデントの発生を未然に防ぐことができます。 セキュリティ教育は、定期的に実施し、 最新の脅威動向やセキュリティ対策について学ぶ機会を提供する必要があります。 教育内容には、 フィッシング詐欺の見分け方、パスワードの適切な管理方法、 不審なメールやWebサイトへのアクセスを避ける方法などが含まれます。 また、ゼロトラストの原則を理解させ、すべてのアクセスを疑い、検証することの重要性を伝える必要があります。 社員がセキュリティに関する知識を身につけ、 意識を高めることで、ゼロトラストの効果を最大限に引き出すことができます。 中小企業は、セキュリティ教育に投資し、 社員全員がセキュリティ意識の高い組織文化を醸成することが重要です。セキュリティ意識の高い組織文化は、 ゼロトラストの成功に不可欠な要素です。

導入事例:中小企業におけるゼロトラスト成功例

事例1:製造業におけるMicrosoft 365 E5導入

中小製造業A社は、Microsoft 365 E5を導入し、 Microsoft Defender forEndpointやMicrosoftDefender for CloudAppsを活用することで、エンドポイントセキュリティとクラウドセキュリティを強化しました。 これにより、ランサムウェア攻撃のリスクを大幅に低減することに成功しました。A社は、以前からランサムウェア攻撃の脅威にさらされており、 既存のセキュリティ対策では十分な防御ができていませんでした。 Microsoft 365E5を導入することで、 エンドポイントセキュリティとクラウドセキュリティを強化し、 ランサムウェア攻撃のリスクを大幅に低減することに成功しました。Microsoft Defender for Endpointは、 エンドポイントデバイスの活動を監視し、マルウェア感染や不正アクセスなどの脅威をリアルタイムで検知し、対応します。 Microsoft Defender for Cloud Appsは、クラウドサービスの利用状況を監視し、 シャドーITの発見や、不正なアクセスを防止します。 A社は、これらの機能を活用することで、エンドポイントとクラウドの両方でセキュリティを強化し、 ランサムウェア攻撃のリスクを大幅に低減しました。 また、Microsoft 365 E5には、情報保護機能も含まれており、 機密情報の漏洩を防ぐことができます。 A社は、Microsoft 365 E5の導入により、セキュリティレベルを向上させるとともに、 業務効率の改善にもつながりました。

事例2:サービス業におけるZTNA導入

サービス業B社は、コロナ禍におけるリモートワークの拡大に対応するため、 ZTNAを導入しました。これにより、VPNの帯域不足を解消し、セキュアなリモートアクセス環境を実現しました。 B社は、コロナ禍により、 従業員のリモートワークを余儀なくされましたが、VPNの帯域不足により、 リモートアクセスのパフォーマンスが低下し、 業務効率が低下していました。 また、VPNは、ネットワーク全体へのアクセスを許可するため、セキュリティリスクも高まっていました。 ZTNAを導入することで、 アプリケーション単位でアクセスを制御し、 VPNの帯域不足を解消するとともに、セキュアなリモートアクセス環境を実現しました。 ZTNAは、ユーザーの認証とデバイスの検証を行い、 許可されたユーザーとデバイスのみにアクセスを許可します。また、アクセスは最小限の権限で許可され、 必要なリソースのみにアクセスできます。 B社は、ZTNAの導入により、リモートワークのパフォーマンスを向上させるとともに、 セキュリティレベルを向上させることができました。 また、ZTNAは、導入と管理が容易であるため、IT担当者の負担も軽減されました。 B社は、ZTNAの導入により、 コロナ禍におけるリモートワークを成功させることができました。

事例3:建設業における多要素認証導入

建設業C社は、情報漏洩対策として、多要素認証を導入しました。これにより、IDとパスワードの漏洩による不正アクセスを防止し、セキュリティレベルを向上させました。 C社は、建設現場で働く従業員が多く、IDとパスワードの管理が徹底されていませんでした。 その結果、IDとパスワードの漏洩による不正アクセスが発生し、 情報漏洩のリスクが高まっていました。多要素認証(MFA)を導入することで、 パスワードに加えて、 スマートフォンアプリや生体認証などの別の認証要素を要求し、アカウントの不正アクセスを防止しました。 MFAは、IDとパスワードが漏洩した場合でも、 不正アクセスを防ぐことができるため、セキュリティレベルを大幅に向上させることができます。 C社は、MFAの導入により、 IDとパスワードの漏洩による不正アクセスを防止し、情報漏洩のリスクを低減することに成功しました。 また、MFAは、導入が容易であり、 従業員の負担も少ないため、 スムーズに導入することができました。C社は、MFAの導入により、 セキュリティレベルを向上させるとともに、 従業員のセキュリティ意識を高めることができました。

まとめ:中小企業こそゼロトラストを

ゼロトラストは、大企業だけでなく、中小企業にとっても重要なセキュリティ対策です。 本記事で紹介した構成例や導入のポイントを参考に、自社に最適なゼロトラスト環境を構築し、セキュリティリスクを低減しましょう。 中小企業は、大企業に比べて、 セキュリティ対策に十分なリソースを割けないことが多く、サイバー攻撃の標的になりやすい傾向があります。 しかし、ゼロトラストは、 中小企業でも導入しやすいセキュリティ対策であり、セキュリティリスクを効果的に低減することができます。 本記事では、 中小企業向けのゼロトラスト構成の具体例や、 導入における重要なポイント、導入事例を紹介しました。 これらの情報を参考に、 自社の状況に合わせて、 ゼロトラストの導入を検討してください。 ゼロトラストは、セキュリティレベルを向上させるだけでなく、 業務効率の改善や、コンプライアンス要件への対応にもつながります。 中小企業は、ゼロトラストを導入することで、ビジネスの成長を支援することができます。 今こそ、ゼロトラストへの取り組みを始め、 セキュリティリスクを低減し、 安全なビジネス環境を構築しましょう。

ゼロトラストは重要な考え方ですが、実際の導入には「何から始めるべきか分からない」「自社環境でどう実現するか難しい」といった課題も多くあります。

アコードワークスでは、AzureやMicrosoft 365環境を中心に、セキュリティ設計から導入・運用まで一貫してご支援しています。

ゼロトラスト導入やセキュリティ強化をご検討の際は、ぜひお気軽にご相談ください。

お問合せはこちら