本コラムは『ゼロトラスト時代の企業セキュリティ対策 実践ガイド』の第3回です。

ゼロトラストは、現代の企業にとって不可欠なセキュリティモデルですが、導入には多くの落とし穴が存在します。

本記事では、ゼロトラスト導入でよくある失敗とその具体的な対策を解説し、企業が安全かつ効率的にゼロトラストを実現するための道筋を示します。

目次

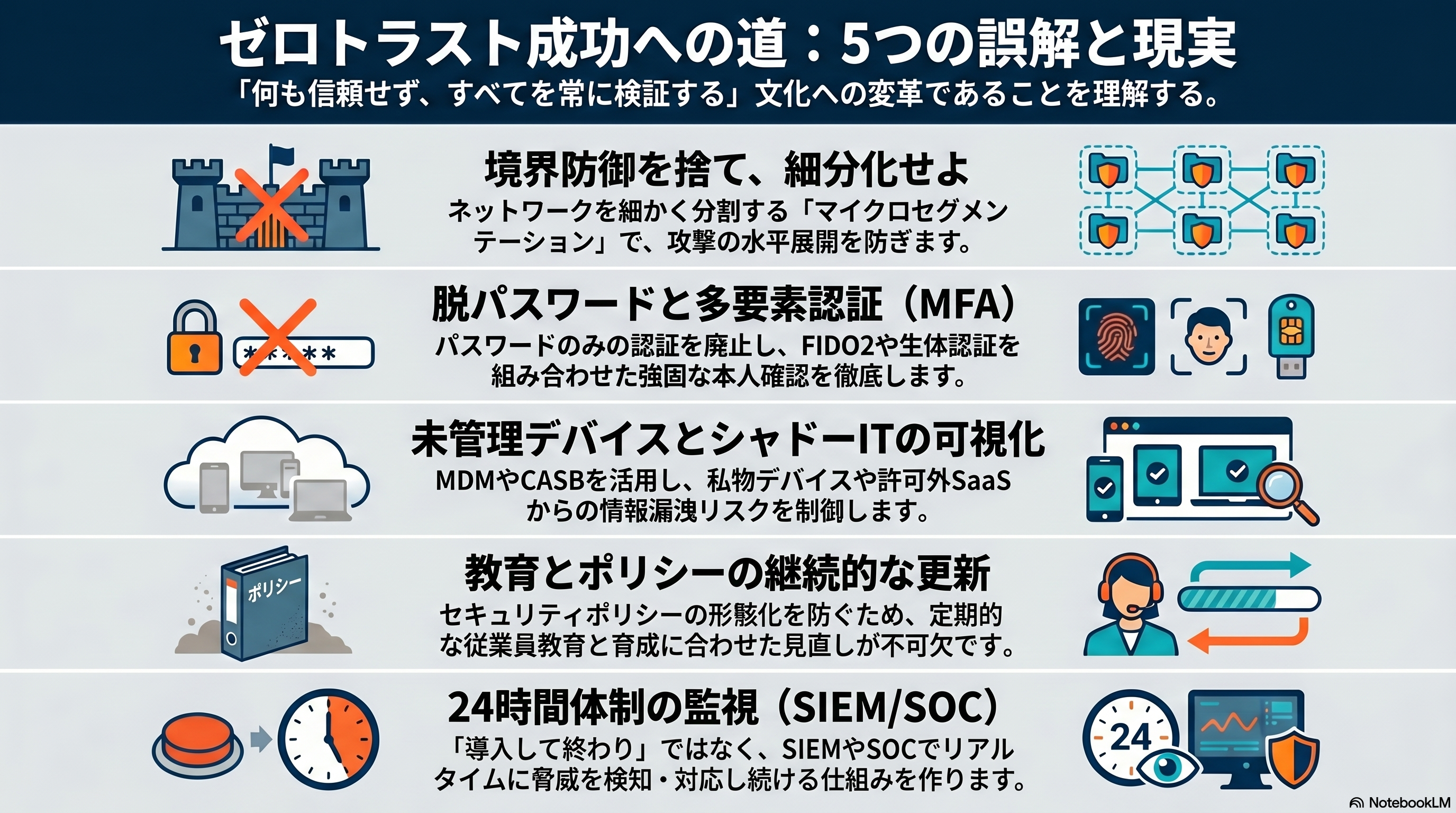

絵で見る今回のコラム

ゼロトラスト導入における誤解と現実

境界防御からの脱却の遅れ

多くの企業が従来の境界防御モデルから抜け出せず、ゼロトラストへの移行が遅れています。ファイアウォールやVPNに依存したままでは、内部からの脅威やクラウド環境への対応が困難です。境界防御は、あたかも城壁のように、外部からの攻撃を防ぐことを目的としていましたが、現代の複雑化したIT環境においては、その有効性が著しく低下しています。なぜなら、攻撃者は内部に侵入することを前提として活動するため、内部からの脅威に対しては無力だからです。また、クラウドサービスの利用拡大やリモートワークの普及により、企業のIT資産は社内外に分散しており、従来の境界線が曖昧になっています。

Akerunのような物理的な入退室管理システムも、デジタルアクセスと連携しなければ、ゼロトラストの恩恵を十分に得られません。物理的なセキュリティとデジタルセキュリティを連携させることで、より強固なセキュリティ体制を構築することができます。例えば、入退室履歴とデバイスのアクセスログを組み合わせることで、不審な行動を検知しやすくなります。ゼロトラストは、単に技術的な対策を導入するだけでなく、組織全体のセキュリティ文化を変革し、従業員の意識を高めることが不可欠です。

対策:マイクロセグメンテーションの導入

ネットワークを細かく分割し、各セグメント間のアクセスを厳密に制御するマイクロセグメンテーションを導入します。これにより、攻撃範囲を限定し、水平展開を防ぐことができます。マイクロセグメンテーションは、従来のネットワークセキュリティの考え方を根本的に変えるものです。従来のネットワークセキュリティでは、ネットワーク全体を一つの大きな領域として扱い、ファイアウォールなどで境界を設けていましたが、マイクロセグメンテーションでは、ネットワークを細かく分割し、各セグメント間の通信を厳密に制御します。

AWSやAzureのネットワーク機能を利用し、細やかなアクセス制御を実現しましょう。クラウド環境では、仮想ネットワークやセキュリティグループなどの機能を利用することで、簡単にマイクロセグメンテーションを導入することができます。また、マイクロセグメンテーションを導入する際には、各セグメント間の通信要件を正確に把握し、適切なアクセス制御ポリシーを設定することが重要です。アクセス制御ポリシーの設定が不適切だと、業務に支障をきたす可能性があります。

ユーザー認証の不徹底

パスワードのみに依存した認証は、ゼロトラストの原則に反します。パスワードは、総当たり攻撃やフィッシング詐欺などによって簡単に破られる可能性があります。また、多くのユーザーが同じパスワードを使い回したり、推測しやすいパスワードを設定したりするため、セキュリティリスクが高まります。パスワードの強度を高めるためには、複雑な文字列を使用したり、定期的に変更したりする必要がありますが、ユーザーの負担が大きくなるため、現実的ではありません。パスワードレス認証などのより安全な認証方式を導入することが重要です。

ソーシャルログインのような簡便な認証方法も、セキュリティリスクを高める可能性があります。ソーシャルログインは、ユーザーが既存のソーシャルメディアアカウントを使用して、別のWebサイトやアプリケーションにログインする方法です。ソーシャルログインは、ユーザーにとって利便性が高い一方で、ソーシャルメディアアカウントが乗っ取られた場合、別のWebサイトやアプリケーションにも不正アクセスされるリスクがあります。

対策:多要素認証(MFA)の徹底

多要素認証(MFA)を全ユーザー、全システムに適用します。多要素認証とは、パスワードに加えて、別の認証要素(例:SMS認証、生体認証、認証アプリ)を組み合わせることで、セキュリティを強化する認証方式です。多要素認証を導入することで、パスワードが漏洩した場合でも、不正アクセスを防ぐことができます。多要素認証は、ゼロトラストアーキテクチャにおいて、最も重要な要素の一つです。多要素認証を導入する際には、ユーザーの利便性を考慮し、適切な認証要素を選択することが重要です。

FIDO2/パスキーのような、より安全な認証方式も検討しましょう。FIDO2/パスキーは、公開鍵暗号方式を利用した、より安全な認証方式です。FIDO2/パスキーは、パスワードレス認証を実現することができ、フィッシング詐欺などの攻撃に対する耐性が高いという特徴があります。MicrosoftEntraIDやGoogleWorkspaceのMFA機能を活用し、利便性とセキュリティを両立させます。また、AdminaのようなSaaS管理ツールで、MFAの設定状況を一元管理することも有効です。

デバイス管理の甘さ

BYOD(私物デバイスの業務利用)やリモートワークの普及により、管理外のデバイスからのアクセスが増加しています。これらのデバイスはセキュリティパッチの適用が遅れたり、マルウェアに感染しているリスクが高く、ゼロトラストの弱点となります。BYODは、従業員が自分の所有するデバイス(スマートフォン、タブレット、ノートパソコンなど)を業務に使用することを許可する制度です。BYODは、従業員の利便性を向上させ、企業のコストを削減するなどのメリットがありますが、セキュリティ上のリスクも伴います。

管理外のデバイスは、企業のセキュリティポリシーが適用されないため、マルウェア感染や情報漏洩のリスクが高まります。また、デバイスの紛失や盗難が発生した場合、企業の機密情報が漏洩する可能性があります。これらのリスクを軽減するためには、MDM(モバイルデバイス管理)ツールを導入し、デバイスのセキュリティ設定を強制したり、リモートワイプなどの対策を講じたりする必要があります。ゼロトラスト環境においては、デバイスの状態を常に監視し、不正なデバイスからのアクセスを遮断することが重要です。

可視化されていないシャドーITの存在

従業員が許可なく利用するSaaSやクラウドサービス(シャドーIT)は、セキュリティポリシーの適用外となり、情報漏洩のリスクを高めます。シャドーITとは、企業の情報システム部門が把握していない、または許可していないIT機器やソフトウェア、サービスなどを従業員が個人的に利用する行為を指します。シャドーITは、企業のセキュリティポリシーの適用範囲外となるため、情報漏洩やマルウェア感染のリスクを高める可能性があります。また、シャドーITの利用状況を把握することが困難であるため、企業のIT資産管理を複雑化させるという問題もあります。

ChatworkやSlackのようなコミュニケーションツールも、適切な管理が必要です。これらのツールは、業務効率を向上させるために不可欠ですが、不適切な利用方法によっては、情報漏洩のリスクを高める可能性があります。例えば、機密情報をこれらのツールで共有したり、外部のユーザーとファイルを共有したりする際には、十分な注意が必要です。

対策:デバイス管理の強化とシャドーIT対策

MDM(モバイルデバイス管理)ツールを導入し、デバイスのセキュリティ設定を強制し、紛失・盗難時のリモートワイプを可能にします。MDMツールは、企業のIT部門が従業員のモバイルデバイスを管理し、セキュリティポリシーを適用するためのソフトウェアです。MDMツールを導入することで、デバイスのセキュリティ設定(パスワードポリシー、暗号化設定など)を強制したり、アプリケーションのインストールを制限したりすることができます。また、デバイスの紛失や盗難が発生した場合、リモートワイプ機能を利用して、デバイス内のデータを消去することができます。これにより、企業の機密情報が漏洩するリスクを軽減することができます。

CASB(クラウドアクセスセキュリティブローカー)を活用してシャドーITを可視化し、利用状況を監視・制御します。CASBは、企業が利用するクラウドサービスの利用状況を可視化し、セキュリティポリシーを適用するためのセキュリティソリューションです。CASBを導入することで、従業員が利用しているクラウドサービスを把握し、リスクの高いサービスを特定することができます。また、CASBは、クラウドサービスへのアクセス制御やデータ漏洩防止などの機能も提供しており、企業のクラウドセキュリティを強化することができます。AdminaのようなIT資産管理ツールを導入して、SaaSの利用状況を把握し、リスクの高いサービスを特定しましょう。

ポリシーの形骸化と運用体制の不備

ゼロトラストポリシーを策定しても、それが現場で遵守されなければ意味がありません。ゼロトラストポリシーは、企業のセキュリティ目標を達成するための具体的な手順やルールを定めたものです。しかし、ポリシーが策定されただけで、従業員がその内容を理解していなかったり、遵守する意識が低かったりすると、ポリシーは形骸化してしまいます。ポリシーを有効にするためには、従業員への教育や訓練を徹底し、ポリシーの重要性を理解させることが重要です。また、ポリシーの遵守状況を定期的に監査し、改善点があれば修正する必要があります。

インシデント発生時の対応手順が不明確であったり、責任者が不在の場合、迅速な対応が遅れ、被害が拡大する可能性があります。インシデントが発生した場合、迅速かつ適切な対応を行うことが、被害を最小限に抑えるために重要です。そのためには、インシデント対応手順を明確に定め、責任者を明確にしておく必要があります。また、インシデント対応チームを組織し、定期的に訓練を実施することで、インシデント発生時にスムーズに対応できるように準備しておくことが重要です。

対策:継続的な見直しと教育

ゼロトラストポリシーを定期的に見直し、最新の脅威に対応できるように更新します。サイバー攻撃の手法は日々進化しており、新たな脆弱性も発見されています。そのため、ゼロトラストポリシーを定期的に見直し、最新の脅威に対応できるように更新する必要があります。ポリシーの見直しは、少なくとも年1回は実施し、必要に応じて随時更新することが望ましいです。ポリシーの見直しを行う際には、セキュリティ専門家の意見を聞いたり、最新のセキュリティ情報を収集したりすることが重要です。

従業員向けのセキュリティ教育を定期的に実施し、ゼロトラストの原則を理解させ、セキュリティ意識を高めます。セキュリティ教育は、従業員のセキュリティ意識を高め、セキュリティポリシーの遵守を促進するために不可欠です。セキュリティ教育は、定期的に実施し、従業員の役割や責任に応じた内容にする必要があります。また、セキュリティ教育の効果を測定し、改善点があれば修正することが重要です。

過信による監視体制の欠如

ゼロトラストを導入したからといって、完全に安全になったわけではありません。ゼロトラストは、セキュリティを強化するための有効な手段ですが、万能ではありません。ゼロトラストを導入したとしても、新たな脅威が発生する可能性は常にあります。そのため、ゼロトラストを導入した後も、継続的な監視と改善が必要です。監視体制を構築し、脅威を早期に発見し、対応することが重要です。また、定期的に脆弱性診断を実施し、システムのセキュリティホールを洗い出すことも重要です。

ログの分析や脆弱性診断を怠ると、新たな脅威を見逃す可能性があります。ログ分析は、システムの異常な動作や不正アクセスを検知するために不可欠です。ログ分析を定期的に実施し、脅威の兆候を早期に発見することが重要です。また、脆弱性診断は、システムのセキュリティホールを洗い出し、攻撃者が悪用する可能性のある脆弱性を特定するために重要です。脆弱性診断を定期的に実施し、発見された脆弱性を速やかに修正することが重要です。

対策:SIEM/SOCの導入

SIEM(セキュリティ情報イベント管理)やSOC(セキュリティオペレーションセンター)を導入し、リアルタイムでの脅威検知と対応を行います。SIEMは、様々なシステムからログデータを収集し、分析して、セキュリティ上の脅威を検知するためのツールです。SOCは、SIEMなどのツールを活用して、24時間365日体制でセキュリティ監視を行う組織です。SIEMとSOCを導入することで、リアルタイムでの脅威検知と対応が可能になり、セキュリティインシデントの発生を抑制することができます。

MITREATT&CKのようなフレームワークを活用し、攻撃の早期発見と対応を目指します。MITREATT&CKは、攻撃者の戦術とテクニックを体系的にまとめた知識ベースです。MITREATT&CKを活用することで、攻撃者の行動パターンを理解し、攻撃の早期発見と対応を行うことができます。MITREATT&CKは、セキュリティ対策の改善にも役立ちます。

まとめ:ゼロトラスト導入の成功に向けて

ゼロトラスト導入は、一度きりのプロジェクトではなく、継続的なプロセスです。ゼロトラストは、単に技術的な対策を導入するだけでなく、組織全体のセキュリティ文化を変革し、従業員の意識を高めることが不可欠です。ゼロトラスト導入を成功させるためには、経営層の理解と協力が不可欠です。経営層は、ゼロトラストの重要性を理解し、必要なリソースを投入する必要があります。また、ゼロトラスト導入の計画を策定し、段階的に導入を進めることが重要です。

本記事で解説した失敗例とその対策を参考に、自社の環境に合わせた最適なゼロトラストモデルを構築し、運用していくことが重要です。ゼロトラストモデルは、企業の規模や業種、IT環境によって異なります。そのため、自社の環境を十分に分析し、最適なゼロトラストモデルを構築する必要があります。また、ゼロトラストモデルは、一度構築したら終わりではなく、継続的に見直し、改善していく必要があります。適切なツールと運用体制を整備し、安全な企業運営を実現しましょう。ゼロトラスト導入は、企業の競争力を高めるための投資と考え、積極的に取り組むことが重要です。

ゼロトラストは重要な考え方ですが、実際の導入には「何から始めるべきか分からない」「自社環境でどう実現するか難しい」といった課題も多くあります。

アコードワークスでは、AzureやMicrosoft 365環境を中心に、セキュリティ設計から導入・運用まで一貫してご支援しています。

ゼロトラスト導入やセキュリティ強化をご検討の際は、ぜひお気軽にご相談ください。

お問合せはこちら