本コラムは『ゼロトラスト時代の企業セキュリティ対策 実践ガイド』の第2回です。

ゼロトラスト導入は、現代の複雑化するセキュリティリスクに対応するための重要な戦略です。

本記事では、ゼロトラストの基本概念から導入のステップ、注意点までをわかりやすく解説します。

目次

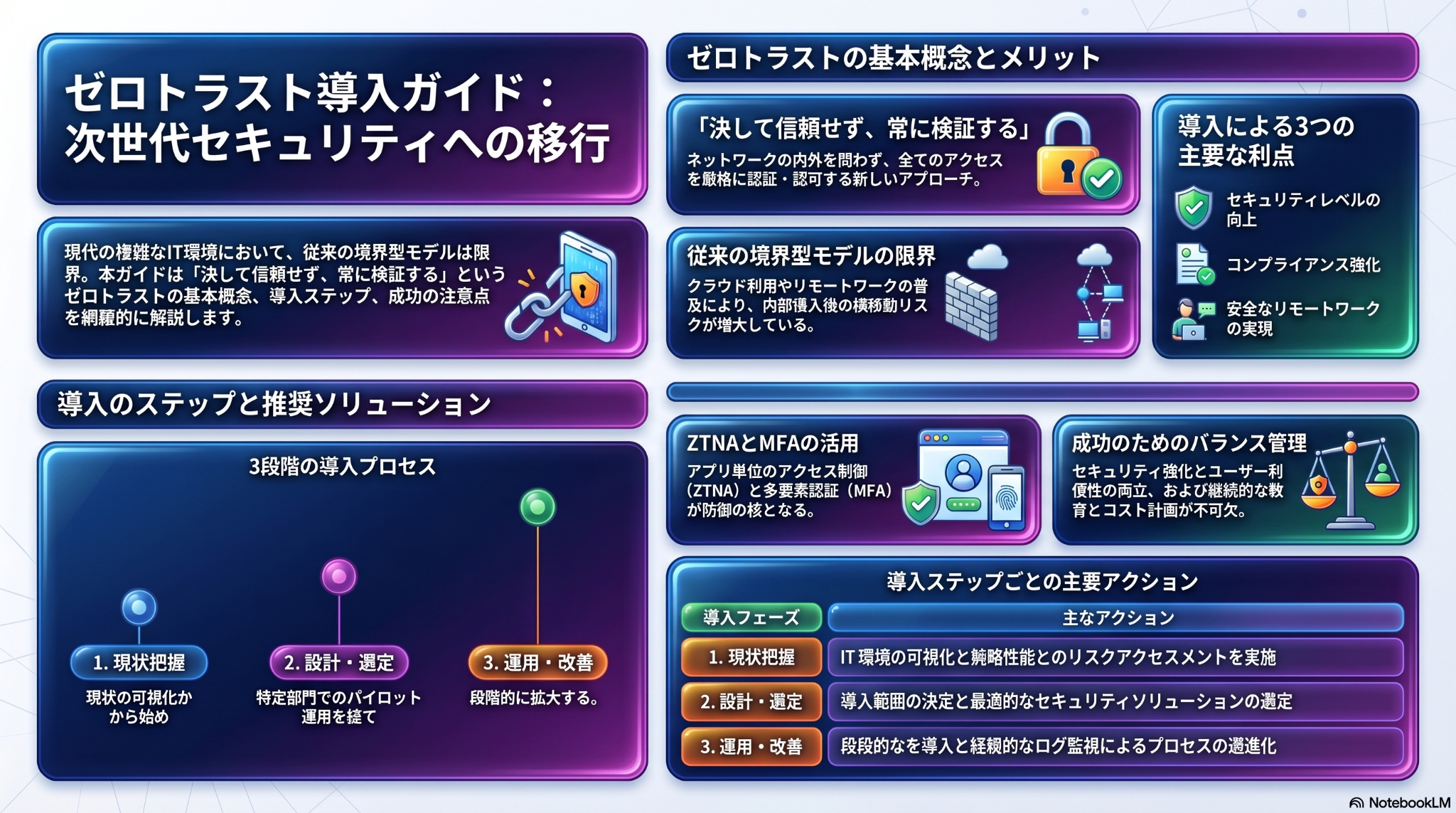

絵で見る今回のコラム

ゼロトラスト導入の必要性と基本概念

従来のセキュリティモデルの限界

従来の境界型セキュリティは、ネットワークの内と外を明確に区別し、 内部は比較的安全であるという前提に基づいていました。しかし、このモデルでは、内部からの脅威や、クラウドサービスの利用拡大、 リモートワークの普及など、現代の複雑なIT環境に対応しきれません。攻撃者は一度内部に侵入すると、自由に動き回ることが可能になり、 機密情報へのアクセスやシステムへの不正な操作が行われるリスクが高まります。また、クラウドサービスの利用が増加するにつれて、 従来の境界は曖昧になり、セキュリティ対策の適用範囲が不明確になるという問題も生じています。ゼロトラストは、このような従来のセキュリティモデルの限界を克服するために、「全てを信頼しない」という前提で、アクセスを厳格に管理する新しいセキュリティアプローチです。 このアプローチでは、ネットワークの内外に関わらず、全てのユーザーやデバイスを検証し、最小限のアクセス権限のみを付与します。

ゼロトラストの基本原則:信頼しない、常に検証する

ゼロトラストの基本原則は、「決して信頼せず、常に検証する」という考え方です。 これは、従来のセキュリティモデルとは根本的に異なるアプローチであり、現代の複雑なIT環境において、より効果的なセキュリティ対策を提供します。 具体的には、ユーザーやデバイスに関わらず、アクセス要求ごとに認証と認可を行います。従来の境界型セキュリティでは、一度ネットワーク内部に侵入したユーザーやデバイスは、 比較的自由にリソースにアクセスできましたが、ゼロトラストでは、全てのアクセス要求が厳格に検証されます。 また、最小権限の原則に基づき、ユーザーやデバイスには、 業務に必要な最小限のリソースへのアクセスのみを許可します。これにより、万が一、攻撃者が内部に侵入した場合でも、 被害を最小限に抑えることができます。 さらに、ゼロトラストは、継続的な監視と分析を行い、異常なアクティビティを検知し、迅速に対応することを重視します。 これにより、セキュリティリスクを早期に発見し、 被害を未然に防ぐことができます。

ゼロトラスト導入によるメリット

ゼロトラスト導入により、組織は様々なメリットを享受できます。 最も重要なメリットは、セキュリティレベルの向上です。ゼロトラストは、従来の境界型セキュリティの弱点を克服し、 内部からの脅威やクラウドサービスの利用拡大に対応できます。 また、リスク軽減も重要なメリットです。ゼロトラストは、アクセス制御を強化し、 攻撃者が内部に侵入した場合でも、被害を最小限に抑えることができます。さらに、ゼロトラストは、コンプライアンス準拠の強化にも貢献します。 多くの業界や規制機関は、厳格なセキュリティ基準を要求しており、ゼロトラストは、これらの基準を満たすための効果的な手段となります。 加えて、ゼロトラストは、リモートワーク環境でも安全なアクセスを実現します。従業員がどこからでも安全に業務を行えるようにすることで、 生産性の向上や事業継続性の確保に貢献します。 ゼロトラストアーキテクチャを採用することで、企業は変化する脅威の状況に適応し、 ビジネスの成長を安全にサポートすることができます。

ゼロトラスト導入のステップ

現状の可視化とリスクアセスメント

ゼロトラスト導入の最初のステップは、現状の可視化とリスクアセスメントです。まず、組織全体のIT環境を詳細に把握する必要があります。 これには、ネットワーク構成、サーバー、アプリケーション、エンドポイントデバイス、クラウドサービスの利用状況などが含まれます。 次に、これらの要素に対するセキュリティリスクを評価します。脆弱性診断サービスなどを活用し、 潜在的な弱点や攻撃経路を特定することが重要です。 また、従業員のアクセス権限やセキュリティ意識も評価する必要があります。誰がどのリソースにアクセスできるのか、 従業員がセキュリティポリシーを遵守しているかなどを確認します。 この段階で得られた情報は、ゼロトラストアーキテクチャの設計と導入範囲の決定に役立ちます。 現状の可視化とリスクアセスメントを徹底的に行うことで、 効果的なゼロトラスト戦略を策定し、セキュリティリスクを軽減することができます。

導入範囲の決定とソリューション選定

現状の可視化とリスクアセスメントの結果に基づいて、 ゼロトラストを適用する範囲を決定します。組織全体にゼロトラストを導入することも可能ですが、 段階的なアプローチを採用し、 特定の部門やシステムから始めるのが一般的です。例えば、機密性の高い情報を取り扱う部門や、 リスクが高いと判断されたシステムから導入を開始することができます。次に、ゼロトラストを実現するために必要なソリューションを選定します。 ID管理、デバイス管理、ネットワークセキュリティ、データセキュリティなど、包括的な対策が必要です。 ID管理ソリューションは、ユーザーの認証と認可を強化し、不正アクセスを防止します。デバイス管理ソリューションは、 エンドポイントデバイスのセキュリティを確保し、 マルウェア感染や情報漏洩のリスクを軽減します。ネットワークセキュリティソリューションは、 ネットワークトラフィックを監視し、 不正なアクティビティを検知します。 データセキュリティソリューションは、機密データの保護を強化し、 情報漏洩のリスクを軽減します。 適切なソリューションを選定することで、効果的なゼロトラストアーキテクチャを構築することができます。

段階的な導入と運用

ゼロトラストは、一度に全てのシステムに導入するのではなく、段階的に導入し、効果を検証しながら範囲を拡大することが推奨されます。 まず、パイロットプロジェクトとして、 特定の部門やシステムにゼロトラストを導入し、その効果を評価します。 パイロットプロジェクトの結果に基づいて、 導入計画を修正し、より広範囲にゼロトラストを導入します。導入後は継続的な監視と改善を行い、最適化を図ることが重要です。 セキュリティログを分析し、 異常なアクティビティを検知し、迅速に対応します。また、定期的にセキュリティ評価を実施し、 新たな脆弱性やリスクを特定します。 さらに、従業員への継続的なセキュリティ教育を実施し、セキュリティ意識の向上を図ります。 段階的な導入と運用を行うことで、 ゼロトラストの効果を最大化し、 セキュリティリスクを軽減することができます。また、運用プロセスの確立と自動化を進めることで、 運用負荷を軽減し、効率的なセキュリティ管理を実現できます。

ゼロトラスト導入における注意点

コストとリソースの考慮

ゼロトラスト導入には、初期コストだけでなく、運用コストも考慮する必要があります。 ゼロトラストソリューションの導入には、 ライセンス費用、ハードウェア費用、ソフトウェア費用などが発生します。 また、導入作業や設定作業には、 専門的な知識やスキルが必要となるため、 外部の専門家を雇用する必要がある場合もあります。さらに、ゼロトラスト導入後は、 継続的な運用が必要となります。 セキュリティログの監視、 セキュリティイベントへの対応、 セキュリティポリシーの更新など、多くの運用作業が発生します。 これらの運用作業には、 人的リソースが必要となるため、 適切な人員配置を行う必要があります。適切な予算計画とリソース配分を行いましょう。 ゼロトラスト導入の費用対効果を十分に検討し、 予算内で実現可能な範囲で導入を進めることが重要です。また、運用コストを削減するために、 自動化ツールやアウトソーシングサービスを活用することも検討しましょう。

従業員の理解と協力

ゼロトラストは、従業員の協力が不可欠です。 従業員がゼロトラストの概念を理解し、 セキュリティポリシーを遵守することが、ゼロトラストの効果を最大化するために重要です。 導入前に十分な説明を行い、理解を得ることが重要です。 ゼロトラストの目的、 導入によるメリット、従業員に求められる行動などを明確に説明します。 また、従業員からの質問や懸念事項に対して、 丁寧に回答することが重要です。さらに、従業員への継続的なセキュリティ教育を実施し、 セキュリティ意識の向上を図ります。 フィッシング詐欺、 マルウェア感染、 情報漏洩などのリスクについて、従業員に周知徹底します。 従業員がセキュリティポリシーを遵守するように、 定期的にトレーニングを実施することも効果的です。 従業員の理解と協力を得ることで、ゼロトラスト導入を成功させることができます。

利便性とセキュリティのバランス

ゼロトラスト導入は、セキュリティ強化と同時に、ユーザーの利便性を損なわないように注意が必要です。 セキュリティを強化しすぎると、 ユーザーの作業効率が低下し、 不満が生じる可能性があります。適切な認証方法やアクセス制御を検討しましょう。 多要素認証(MFA)は、 セキュリティを強化する効果的な方法ですが、ユーザーにとっては煩雑に感じる場合があります。 リスクベース認証(RBA)は、 ユーザーの行動や環境に基づいて、 認証の強度を調整する方法です。RBAを導入することで、 セキュリティを強化しながら、 ユーザーの利便性を損なわずに済みます。 また、アクセス制御を厳格にしすぎると、ユーザーが業務に必要なリソースにアクセスできなくなる場合があります。 最小権限の原則に基づき、ユーザーに必要な最小限のリソースへのアクセスのみを許可することが重要ですが、 業務に必要なリソースへのアクセスを妨げないように注意する必要があります。利便性とセキュリティのバランスを考慮し、 最適なゼロトラストアーキテクチャを構築しましょう。

ゼロトラスト実現におすすめのソリューション

ZTNA(Zero TrustNetwork Access)

ZTNAは、VPNに代わる安全なリモートアクセスを実現する技術です。 従来のVPNは、ネットワーク全体へのアクセスを許可するため、セキュリティリスクが高いという問題がありました。 ZTNAは、アプリケーション単位でアクセスを制御し、 必要なアプリケーションへのアクセスのみを許可します。これにより、攻撃者がネットワーク内部に侵入した場合でも、 被害を最小限に抑えることができます。 また、ZTNAは、ユーザーの認証と認可を強化し、不正アクセスを防止します。 多要素認証(MFA)やリスクベース認証(RBA)などの認証方法を組み合わせることで、 セキュリティをさらに強化することができます。ZTNAは、リモートワーク環境において、 安全なアクセスを実現するための重要な要素です。 従業員がどこからでも安全に業務を行えるようにすることで、生産性の向上や事業継続性の確保に貢献します。 ZTNAを導入することで、 VPNのセキュリティリスクを軽減し、より安全なリモートアクセス環境を構築することができます。

多要素認証(MFA)

多要素認証は、IDとパスワードに加えて、生体認証やワンタイムパスワードなどを組み合わせることで、 不正アクセスを防止する強力なセキュリティ対策です。 IDとパスワードのみの認証では、パスワードが漏洩した場合、 簡単に不正アクセスが可能になってしまいます。 多要素認証を導入することで、 パスワードが漏洩した場合でも、不正アクセスを防止することができます。 多要素認証には、様々な種類があります。 生体認証は、指紋認証や顔認証など、 個人の身体的な特徴を利用した認証方法です。ワンタイムパスワードは、 一定時間ごとに変化するパスワードを利用した認証方法です。 SMS認証は、携帯電話番号に送信される認証コードを利用した認証方法です。多要素認証を導入することで、 セキュリティを大幅に向上させることができます。 特に、クラウドサービスや重要なシステムへのアクセスには、多要素認証を導入することを推奨します。 多要素認証は、ゼロトラストアーキテクチャにおいて、 重要な要素の一つです。

まとめ

ゼロトラスト導入は、現代のセキュリティ対策において不可欠な戦略です。 従来の境界型セキュリティの限界を克服し、内部からの脅威やクラウドサービスの利用拡大に対応できます。 また、リモートワーク環境でも安全なアクセスを実現します。 本記事で解説したステップと注意点を参考に、自社に適したゼロトラスト環境を構築しましょう。 現状の可視化とリスクアセスメント、 導入範囲の決定とソリューション選定、 段階的な導入と運用、コストとリソースの考慮、 従業員の理解と協力、 利便性とセキュリティのバランスなど、 ゼロトラスト導入には、多くの検討事項があります。 専門家のサポートを受けることで、 ゼロトラスト導入をスムーズに進めることができます。 ゼロトラストは、単なるセキュリティ対策ではなく、 ビジネスの成長を支える重要な基盤となります。

ゼロトラストは重要な考え方ですが、実際の導入には「何から始めるべきか分からない」「自社環境でどう実現するか難しい」といった課題も多くあります。

アコードワークスでは、AzureやMicrosoft 365環境を中心に、セキュリティ設計から導入・運用まで一貫してご支援しています。

ゼロトラスト導入やセキュリティ強化をご検討の際は、ぜひお気軽にご相談ください。

お問合せはこちら