本コラムは『ゼロトラスト時代の企業セキュリティ対策 実践ガイド』の第1回です。

ゼロトラストは、従来の境界防御型セキュリティとは異なる、新しいセキュリティの考え方です。

本記事では、ゼロトラストの概念、従来型セキュリティとの違い、導入のメリット・デメリット、そして導入時の重要なポイントについてわかりやすく解説します。

目次

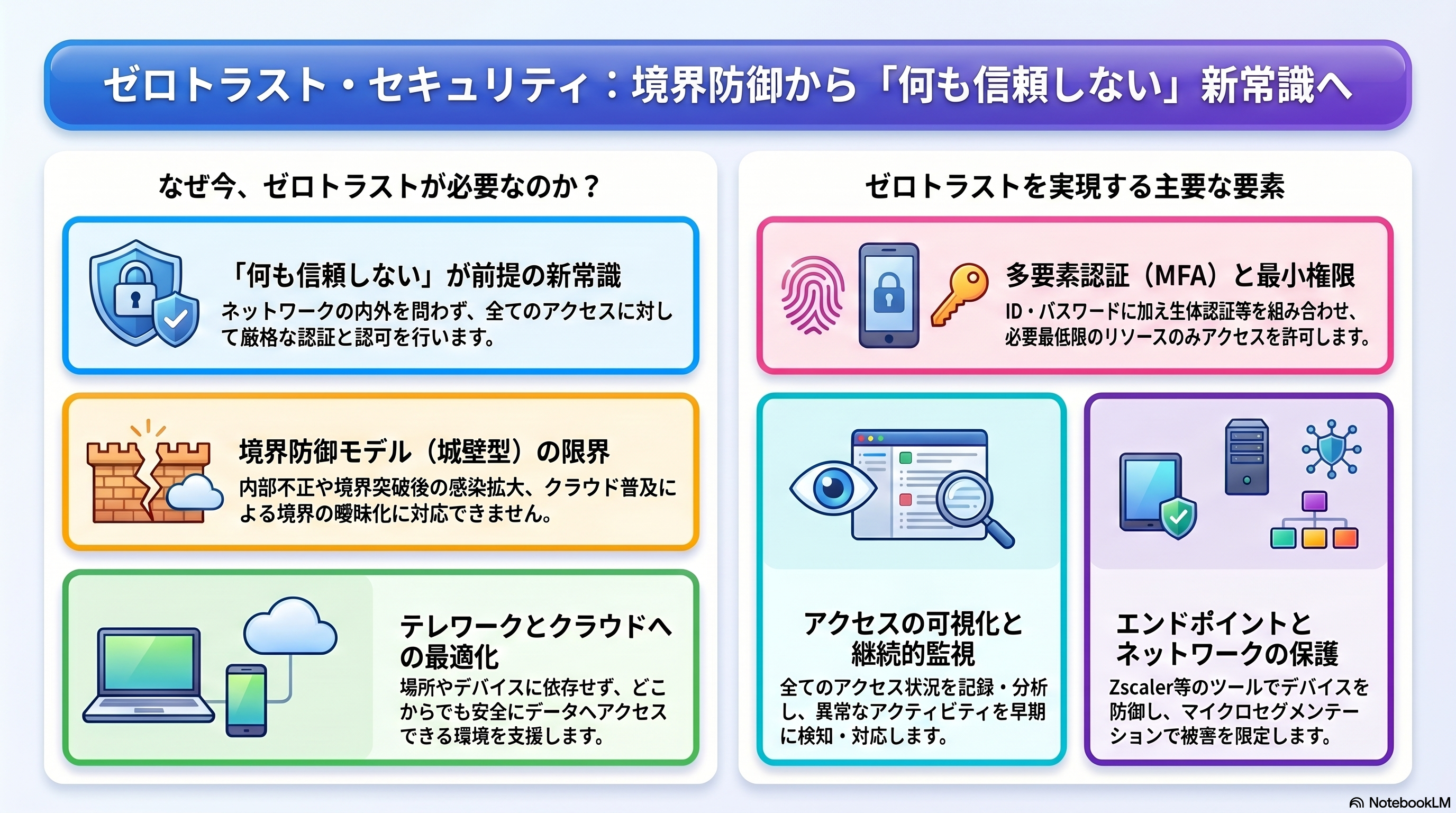

絵で見る今回のコラム

ゼロトラストとは?従来型セキュリティとの違い

ゼロトラストの基本概念

ゼロトラストとは、「何も信用しない」ことを前提としたセキュリティモデルです。従来の境界防御型セキュリティとは異なり、社内外のネットワークを区別せず、全てのアクセスを検証します。このモデルは、従来のセキュリティ対策が、現代の複雑化されたIT環境において、 必ずしも有効ではないという認識から生まれました。ネットワークの内外を問わず、全てのユーザーとデバイスが潜在的な脅威であるという前提に立ち、 厳格な認証と認可、継続的な監視を通じて、情報資産を保護します。ゼロトラストの概念は、組織の規模や業種に関わらず、 セキュリティ対策の基盤となるべき重要な考え方です。 従来のセキュリティモデルからのシフトは、企業がより安全で柔軟なIT環境を構築するために不可欠と言えるでしょう。 ゼロトラストは、単なる技術的な解決策ではなく、セキュリティに対する考え方そのものを変革するものなのです。

境界防御型セキュリティの限界

従来の境界防御型セキュリティは、社内ネットワークを「安全」、社外ネットワークを「危険」とみなすため、内部からの不正アクセスや、境界を突破された場合の脅威に対応しきれないという弱点があります。 このモデルは、城壁の内側は安全であるという前提に基づいていますが、現代の複雑なネットワーク環境では、この前提が成り立たなくなっています。 例えば、従業員がマルウェアに感染したデバイスを社内ネットワークに接続した場合、境界防御だけでは脅威を検知しきれず、感染が拡大する可能性があります。 また、内部の人間による不正行為も、境界防御では防ぐことができません。さらに、クラウドサービスの利用拡大により、 企業のデータが社内外に分散するようになったことで、 境界防御の範囲が曖昧になり、セキュリティリスクが増大しています。これらの理由から、従来の境界防御型セキュリティは、 現代の脅威に対抗するための十分な保護を提供することが難しくなっており、より高度なセキュリティモデルへの移行が求められています。

ゼロトラストアーキテクチャとは

ゼロトラストアーキテクチャは、ゼロトラストの原則に基づいて設計されたシステム構成のことです。全てのアクセスに対して認証・認可を行い、最小権限の原則を適用することで、セキュリティリスクを低減します。このアーキテクチャは、ネットワーク全体を信頼できないものとして扱い、 アクセスを要求するすべてのユーザー、デバイス、アプリケーションを検証します。認証と認可は、アクセスが許可される前に必ず行われ、 最小権限の原則に従って、必要なリソースへのアクセスのみが付与されます。ゼロトラストアーキテクチャは、多層防御のアプローチを採用し、 様々なセキュリティ制御を組み合わせることで、単一の防御線が突破された場合でも、他の制御が機能するように設計されています。 例えば、マイクロセグメンテーションを使用してネットワークを細分化し、攻撃の影響範囲を限定することができます。 また、継続的な監視と分析を通じて、異常なアクティビティを検出し、 迅速に対応することができます。ゼロトラストアーキテクチャは、現代の複雑なIT環境において、 セキュリティを確保するための効果的な方法であり、 多くの企業で採用が進んでいます。

ゼロトラストが注目される背景とメリット

クラウドサービスの普及

クラウドサービスの利用拡大により、企業のデータやアプリケーションが社内外に分散するようになりました。これにより、従来の境界防御型セキュリティでは対応が難しくなり、ゼロトラストの必要性が高まっています。 クラウド環境では、従来のネットワーク境界が曖昧になり、データやアプリケーションが複数の場所に保存されることが一般的です。 このため、従来の境界防御型セキュリティでは、クラウド環境全体を保護することが困難になっています。 ゼロトラストは、場所やネットワークに関係なく、全てのアクセスを検証するため、クラウド環境におけるセキュリティリスクを低減することができます。 また、クラウドサービスの利用を促進し、 企業のビジネスagility を向上させることにも貢献します。 ゼロトラストの導入は、クラウドファースト戦略を推進する企業にとって、 不可欠な要素と言えるでしょう。クラウド環境のセキュリティを確保し、 ビジネスの成長を支えるために、ゼロトラストの採用を検討すべきです。

テレワークの推進

テレワークの普及により、従業員が社外から社内ネットワークにアクセスする機会が増えました。ゼロトラストは、場所やデバイスに依存しない安全なアクセスを実現し、テレワーク環境を支援します。 従来のVPN接続によるリモートアクセスでは、一度ネットワークに接続されると、 内部のリソースへのアクセスが比較的容易になるため、 セキュリティリスクが高まります。 ゼロトラストは、VPN接続に依存せず、全てのアクセスを検証することで、 不正アクセスを防止し、データの安全性を確保します。 また、従業員が個人のデバイスを使用して業務を行うBYOD (BringYour Own Device) 環境においても、 ゼロトラストは、デバイスのセキュリティ状態を評価し、安全なアクセスのみを許可することで、セキュリティリスクを低減します。 テレワーク環境におけるセキュリティを確保し、従業員の生産性を向上させるために、ゼロトラストの導入は不可欠です。

セキュリティレベルの向上

ゼロトラストを導入することで、データ漏洩や不正アクセスなどのセキュリティリスクを大幅に低減できます。また、セキュリティポリシーの一貫性を保ち、コンプライアンス要件への対応も容易になります。 従来のセキュリティ対策では、 一度ネットワークに侵入されると、内部のリソースへのアクセスが容易になるため、 被害が拡大する可能性があります。 ゼロトラストは、全てのアクセスを検証し、 最小権限の原則を適用することで、攻撃者の横展開を防ぎ、被害を最小限に抑えることができます。 さらに、ゼロトラストは、セキュリティポリシーの一貫性を保ち、 規制遵守を支援します。ゼロトラストの導入は、セキュリティレベルを向上させ、コンプライアンス要件への対応を容易にするための有効な手段です。

ゼロトラスト導入時に考慮すべきポイント

導入範囲の明確化

ゼロトラストの導入は、段階的に進めることが重要です。まずは、保護すべき重要なデータやシステムを特定し、優先順位をつけて導入範囲を決定しましょう。ゼロトラストは、組織全体のセキュリティ対策を大きく変革する可能性があるため、 最初から全てを導入しようとすると、 複雑になりすぎて、失敗するリスクが高まります。まずは、最も重要なデータやシステムを特定し、 それらを保護するためのゼロトラスト戦略を策定することから始めるべきです。 例えば、顧客の個人情報や財務情報など、機密性の高いデータを優先的に保護対象とすることができます。 また、クラウド環境やテレワーク環境など、セキュリティリスクが高い領域から導入を開始することも有効です。 導入範囲を明確化し、段階的に進めることで、ゼロトラストの導入を成功させ、セキュリティレベルを向上させることができます。

多要素認証の導入

多要素認証は、ゼロトラストの重要な要素の一つです。IDとパスワードに加えて、生体認証やワンタイムパスワードなどを組み合わせることで、認証強度を高め、不正アクセスを防止します。従来のIDとパスワードのみの認証では、 パスワードが漏洩した場合、 容易に不正アクセスを許してしまう可能性があります。多要素認証は、複数の認証要素を組み合わせることで、 パスワードが漏洩した場合でも、不正アクセスを防止することができます。 例えば、IDとパスワードに加えて、スマートフォンの認証アプリで生成されるワンタイムパスワードや、 指紋認証などの生体認証を組み合わせることで、 認証強度を大幅に高めることができます。Microsoft Azure Active Directoryなどの IDaaS(Identity as a Service)ソリューションは、多要素認証を容易に導入できる機能を提供しており、 ゼロトラストの実現に貢献します。 多要素認証の導入は、セキュリティレベルを向上させ、不正アクセスを防止するための効果的な手段です。

アクセス制御と可視化

ゼロトラストでは、全てのアクセスに対して認証・認可を行う必要があります。アクセス制御ポリシーを適切に設定し、アクセス状況を可視化することで、リスクを早期に発見し、対応することができます。ゼロトラストは、「誰も信用しない」という原則に基づいており、 全てのアクセスを検証する必要があります。 アクセス制御ポリシーは、ユーザーの役割、デバイスの状態、アクセス元の場所など、様々な要素に基づいて、 アクセスを許可するかどうかを決定します。 また、アクセス状況を可視化することで、異常なアクセスパターンや潜在的な脅威を早期に発見することができます。 例えば、通常とは異なる時間帯にアクセスが発生した場合や、不審なデバイスからアクセスがあった場合など、 リスクの高いアクティビティを検知し、 迅速に対応することができます。アクセス制御ポリシーの適切な設定とアクセス状況の可視化は、 ゼロトラストを実現するための重要な要素です。

ゼロトラストを実現するためのソリューション

エンドポイントセキュリティ

エンドポイントセキュリティは、PCやスマートフォンなどのデバイスを保護するためのソリューションです。 Zscaler InternetAccessなどの製品を活用し、マルウェア感染や不正アクセスからデバイスを防御します。エンドポイントは、ネットワークへの侵入経路として悪用されることが多いため、 エンドポイントセキュリティは、ゼロトラストの重要な要素の一つです。エンドポイントセキュリティソリューションは、 マルウェア対策、脆弱性管理、デバイス制御などの機能を提供し、 デバイスを保護します。 例えば、ZscalerInternet Accessは、 クラウドベースのセキュリティプラットフォームであり、 Webアクセスを検査し、悪意のあるコンテンツをブロックすることで、マルウェア感染を防止します。 また、デバイスのセキュリティ状態を評価し、 ポリシーに準拠していないデバイスからのアクセスを制限することも可能です。エンドポイントセキュリティは、デバイスを保護し、 ネットワークへの侵入を防止するための不可欠なソリューションです。

ネットワークセキュリティ

ネットワークセキュリティは、ネットワークを介した攻撃からシステムを保護するためのソリューションです。ファイアウォールやIPS/IDSなどを導入し、不正な通信を遮断します。 ネットワークセキュリティは、 ネットワークを監視し、不正な通信を検出し、遮断することで、システムを保護します。 ファイアウォールは、ネットワークの境界に設置され、 アクセス制御ポリシーに基づいて、通信を許可または拒否します。 IPS(Intrusion Prevention System) / IDS (Intrusion Detection System) は、ネットワークを流れるトラフィックを監視し、 不正なパターンや攻撃シグネチャを検出します。 これらのソリューションを組み合わせることで、ネットワークを介した攻撃からシステムを保護し、 ゼロトラストを実現することができます。 ネットワークセキュリティは、 システムを保護するための重要な要素であり、適切なソリューションを選択し、導入することが重要です。

セキュリティ監視・運用

セキュリティ監視・運用は、セキュリティインシデントの早期発見と対応を支援するソリューションです。Splunk Enterprise Securityなどのツールを活用し、ログ分析や脅威インテリジェンスに基づいた監視を行います。 セキュリティ監視・運用は、システムやネットワークから収集されたログデータを分析し、 セキュリティインシデントを早期に発見し、対応するためのプロセスです。 SplunkEnterprise SecurityなどのSIEM (Security Information and Event Management) ツールは、ログデータを収集、分析し、 セキュリティアラートを生成することができます。 また、脅威インテリジェンスを活用することで、 最新の脅威情報に基づいて、より高度な監視を行うことができます。 セキュリティ監視・運用は、 セキュリティインシデントの早期発見と対応を支援し、ゼロトラストを実現するための重要な要素です。 セキュリティインシデントが発生した場合に、 迅速かつ適切に対応することで、被害を最小限に抑えることができます。

まとめ

ゼロトラストは、現代の複雑なIT環境において、不可欠なセキュリティモデルです。導入には計画的なアプローチが必要ですが、セキュリティレベルの向上、テレワークの推進、 クラウドサービスの安全な利用など、多くのメリットをもたらします。自社の環境に最適なゼロトラスト戦略を策定し、安全なビジネス環境を実現しましょう。 ゼロトラストの導入は、単なるセキュリティ対策の強化だけでなく、ビジネスの成長を支えるための基盤となります。 セキュリティリスクを低減し、 柔軟で安全なIT環境を構築することで、 競争力を高めることができます。ゼロトラスト戦略を策定する際には、 自社のビジネス要件やリスクプロファイルを考慮し、 最適なソリューションを選択することが重要です。また、導入後も継続的に監視と改善を行い、 常に最新の脅威に対応できるように、 セキュリティ体制を維持していく必要があります。ゼロトラストは、継続的なプロセスであり、 一度導入すれば終わりというものではありません。 常に変化する脅威に対応するために、セキュリティ体制を継続的に見直し、改善していくことが重要です。

ゼロトラストは重要な考え方ですが、実際の導入には「何から始めるべきか分からない」「自社環境でどう実現するか難しい」といった課題も多くあります。

アコードワークスでは、AzureやMicrosoft 365環境を中心に、セキュリティ設計から導入・運用まで一貫してご支援しています。

ゼロトラスト導入やセキュリティ強化をご検討の際は、ぜひお気軽にご相談ください。

お問合せはこちら