本コラムは『ゼロトラスト時代の企業セキュリティ対策 実践ガイド』の第6回です。

本記事では、クラウド利用の拡大や巧妙化するサイバー攻撃から企業を守るための、ゼロトラストにおけるID管理と認証強化の重要ポイントを解説します。

目次

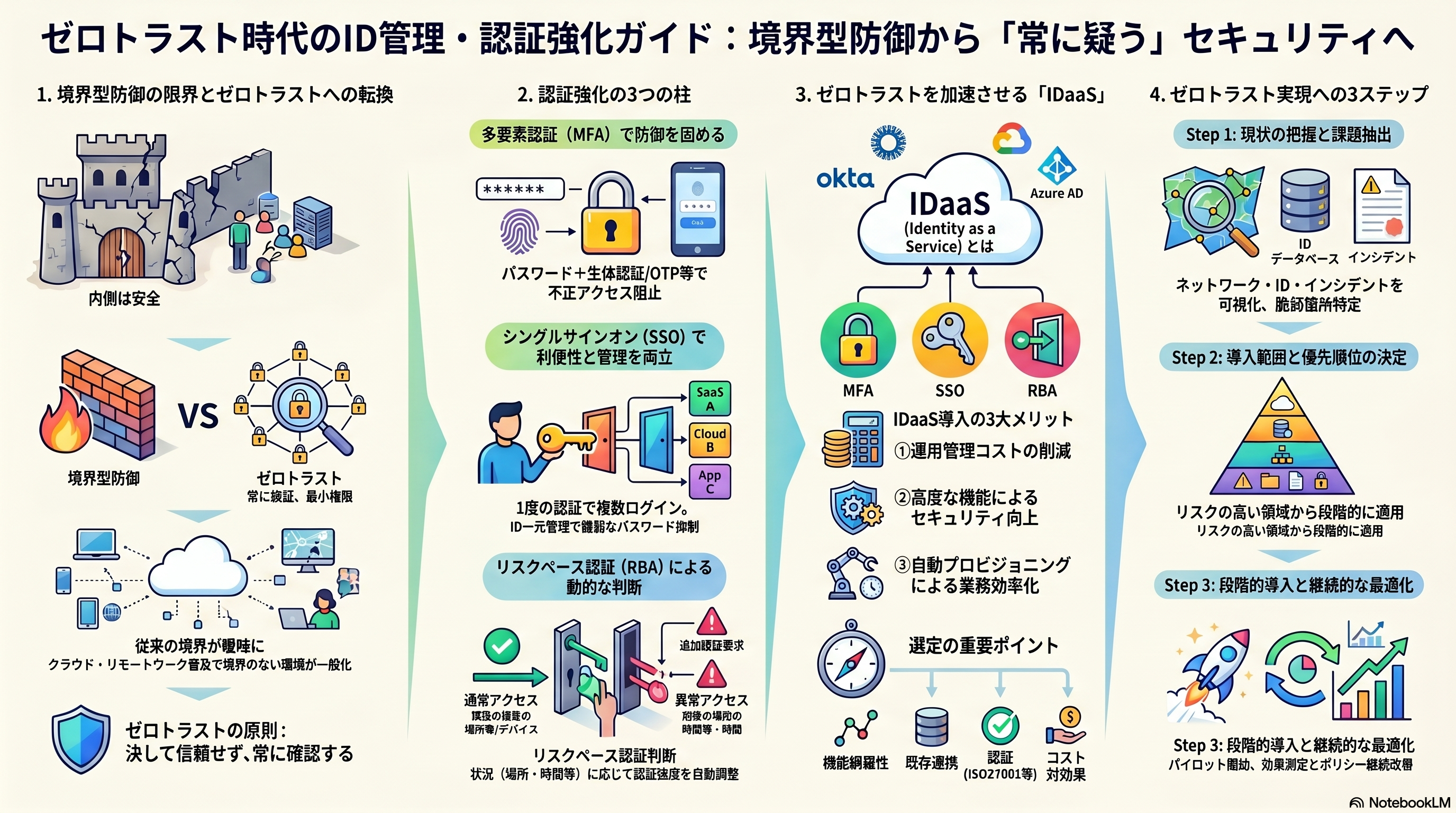

絵で見る今回のコラム

ゼロトラストにおけるID管理・認証強化の必要性

境界型防御の限界とゼロトラスト

従来の境界型防御は、組織のネットワークの内側を信頼し、外部からの脅威を遮断することに重点を置いていました。ファイアウォールや侵入検知システムなどがその代表例です。しかし、このモデルは、一度内部に侵入を許してしまうと、攻撃者が自由に活動できるという脆弱性を抱えています。なぜなら、内部ネットワークは信頼されているため、厳重なセキュリティチェックが行われないことが多いからです。

さらに、クラウドサービスの普及やリモートワークの増加により、従来の境界は曖昧になっています。従業員が社内外の様々な場所から、様々なデバイスを使って業務を行うことが当たり前になった現在、従来の境界型防御では十分なセキュリティを確保することが難しくなっています。内部からの不正アクセスや、マルウェアに感染したデバイスが内部ネットワークに接続されるリスクも高まっています。

そこで、ゼロトラストという新しいセキュリティモデルが注目されています。ゼロトラストとは、全てのアクセスを信頼せず、常に検証することを前提とする考え方です。ユーザーやデバイス、ネットワークなど、あらゆるものを検証し、最小限のアクセス権限のみを付与することで、セキュリティリスクを低減します。ゼロトラストは、境界型防御の限界を克服し、現代の複雑なIT環境に対応するための有効な手段と言えるでしょう。

クラウドサービスの利用拡大とセキュリティリスク

クラウドサービスの利用拡大は、企業に多くのメリットをもたらしますが、同時に新たなセキュリティリスクも生み出します。クラウドサービスは、インターネット経由でアクセスするため、不正アクセスのリスクが高まります。また、複数のクラウドサービスを利用する場合、それぞれのサービスごとにIDとパスワードを管理する必要があり、ユーザーの負担が増加するとともに、パスワードの使い回しや管理の不備によるセキュリティリスクも高まります。

クラウドサービスプロバイダー(CSP)側のセキュリティ対策も重要ですが、ユーザー企業自身もセキュリティ対策を講じる必要があります。例えば、多要素認証(MFA)を導入することで、パスワードが漏洩した場合でも、不正アクセスを防ぐことができます。また、シングルサインオン(SSO)を導入することで、ユーザーは1つのIDとパスワードで複数のクラウドサービスにアクセスできるようになり、パスワード管理の負担を軽減することができます。

さらに、クラウドサービスの利用状況を監視し、異常なアクセスを検知する仕組みも重要です。クラウドセキュリティposture management (CSPM)などのツールを活用することで、クラウド環境の設定ミスや脆弱性を検出し、セキュリティリスクを低減することができます。クラウドサービスの利用拡大に伴い、セキュリティ対策も進化させていく必要があります。

巧妙化するサイバー攻撃への対策

近年、サイバー攻撃はますます巧妙化しており、その手口は高度化・複雑化の一途を辿っています。従来のセキュリティ対策では、これらの巧妙な攻撃に対応しきれないケースが増えており、企業はより高度なセキュリティ対策を講じる必要に迫られています。例えば、フィッシング攻撃は、巧妙な偽装メールやウェブサイトを使って、ユーザーのIDやパスワード、クレジットカード情報などを詐取する手口です。また、ランサムウェア攻撃は、企業のシステムを暗号化し、身代金を要求する手口で、企業に甚大な損害を与える可能性があります。

ゼロトラストは、ID管理と認証強化によって、不正アクセスを未然に防ぎ、被害を最小限に抑えることを目指します。多要素認証(MFA)を導入することで、パスワードが漏洩した場合でも、不正アクセスを防ぐことができます。また、リスクベース認証を導入することで、アクセス時の状況(場所、時間、デバイスなど)に応じて認証強度を調整し、リスクの高いアクセスをブロックすることができます。

さらに、セキュリティインテリジェンスを活用することで、最新の脅威情報を収集し、自社のセキュリティ対策を強化することができます。セキュリティインテリジェンスは、脅威の傾向や攻撃者の手口などを分析し、予防的な対策を講じるために役立ちます。巧妙化するサイバー攻撃に対抗するためには、ゼロトラストの考え方を取り入れ、多層防御の仕組みを構築することが重要です。

ID管理と認証強化の具体的な方法

多要素認証(MFA)の導入

多要素認証(MFA)は、パスワードに加えて、指紋認証や顔認証、ワンタイムパスワード(OTP)、セキュリティキーなど、複数の認証要素を組み合わせることで、セキュリティを大幅に向上させる認証方式です。パスワードのみの認証では、パスワードが漏洩した場合、不正アクセスを許してしまう可能性がありますが、MFAを導入することで、パスワードが漏洩した場合でも、別の認証要素が必要となるため、不正アクセスを防ぐことができます。

MFAは、様々な認証要素を組み合わせることが可能です。例えば、パスワードに加えて、スマートフォンに送信されるワンタイムパスワードを入力する2要素認証や、指紋認証と顔認証を組み合わせる多要素認証などがあります。MFAを導入する際には、ユーザーの利便性を考慮し、適切な認証要素を選択することが重要です。

MFAは、クラウドサービスや社内システムなど、様々な場所で導入することができます。特に、機密性の高い情報を取り扱うシステムや、外部からのアクセスが多いシステムには、MFAの導入を推奨します。MFAを導入することで、セキュリティリスクを大幅に低減し、安全なアクセス環境を実現することができます。近年では、FIDO2/WebAuthnといったパスワードレス認証も注目されており、MFAと組み合わせて利用することで、より安全で便利な認証環境を構築することができます。

シングルサインオン(SSO)による利便性の向上

シングルサインオン(SSO)は、ユーザーが一度認証を受けるだけで、複数のアプリケーションやサービスにログインできる仕組みです。ユーザーは、アプリケーションごとに異なるIDとパスワードを覚える必要がなくなり、利便性が大幅に向上します。また、パスワード管理の負担が軽減されるため、パスワードの使い回しや、脆弱なパスワードの使用を抑制することができます。

SSOは、企業のセキュリティ対策としても有効です。SSOを導入することで、IDとパスワードの一元管理が可能になり、不正アクセスが発生した場合でも、迅速に対応することができます。また、従業員の入社・退社時のID管理も容易になり、セキュリティリスクを低減することができます。

SSOを導入する際には、連携するアプリケーションやサービスの範囲、認証方式、セキュリティレベルなどを考慮する必要があります。また、SSOプロバイダーを選定する際には、信頼性、実績、サポート体制などを確認することが重要です。SSOは、ユーザーの利便性を向上させるだけでなく、企業のセキュリティ対策を強化するための有効な手段と言えるでしょう。近年では、OAuthやSAMLといった標準規格に基づいたSSOが普及しており、様々なアプリケーションやサービスとの連携が容易になっています。

リスクベース認証による柔軟な対応

リスクベース認証(RBA)は、アクセス時の状況(場所、時間、デバイス、ネットワークなど)に応じて、認証強度を動的に調整する仕組みです。例えば、普段利用しているデバイスからのアクセスであれば、通常の認証でログインできますが、普段利用していない場所からのアクセスや、リスクの高いデバイスからのアクセスの場合には、追加の認証(多要素認証など)を求めることで、不正アクセスを防止します。

RBAは、ユーザーの利便性とセキュリティを両立させるための有効な手段です。常に強固な認証を求めるのではなく、リスクの高い場合にのみ追加の認証を求めることで、ユーザーの負担を軽減しつつ、セキュリティを確保することができます。

RBAを導入する際には、リスクスコアリングのルールを適切に設定することが重要です。リスクスコアリングは、様々な要素を考慮して、アクセスのリスクを評価する仕組みです。例えば、場所、時間、デバイス、ネットワーク、ユーザーの行動履歴などを考慮して、リスクスコアを算出することができます。リスクスコアが高い場合には、追加の認証を求めるなどの対策を講じます。

RBAは、ゼロトラスト環境において、重要な役割を果たします。RBAを導入することで、リスクの高いアクセスを検知し、適切な対策を講じることで、セキュリティリスクを低減することができます。近年では、機械学習を活用したRBAも登場しており、より高度なリスク分析が可能になっています。

ゼロトラストID管理を実現するIDaaS

IDaaSとは?

IDaaS(Identity as aService)は、ID管理と認証機能をクラウド上で提供するサービスです。企業は、自社でID管理システムを構築・運用する必要がなくなり、運用負荷を大幅に軽減できます。IDaaSは、シングルサインオン(SSO)、多要素認証(MFA)、アクセス管理、IDプロビジョニングなどの機能を提供し、企業のセキュリティ強化と業務効率化に貢献します。

IDaaSは、クラウド上で提供されるため、スケーラビリティが高く、柔軟な対応が可能です。企業の成長に合わせて、ID管理の規模を拡大したり、新たな機能を追加したりすることができます。また、IDaaSは、最新のセキュリティ技術をпостоянно 導入しており、常に最新の脅威に対応することができます。

代表的なIDaaSベンダーとしては、Okta、Microsoft AzureActive Directory、Auth0、PingIdentityなどがあります。これらのベンダーは、それぞれ異なる特徴を持っており、企業のニーズに合わせて最適なIDaaSを選択することが重要です。IDaaSを導入する際には、企業のセキュリティ要件、予算、既存システムとの連携などを考慮する必要があります。IDaaSは、ゼロトラストアーキテクチャの実現に不可欠な要素であり、企業のセキュリティ戦略において重要な役割を果たします。

IDaaS導入のメリット

IDaaS(Identity as aService)導入には、運用管理の負荷軽減、セキュリティレベルの向上、業務効率化など、様々なメリットが期待できます。まず、運用管理の負荷軽減という点では、ID管理システムの構築、運用、保守を自社で行う必要がなくなるため、IT部門のリソースを他の業務に集中させることができます。また、IDaaSプロバイダーがセキュリティ対策をпостійно実施してくれるため、セキュリティに関する専門知識やスキルがなくても、安全なID管理を実現できます。

次に、セキュリティレベルの向上という点では、IDaaSは多要素認証(MFA)やリスクベース認証などの高度なセキュリティ機能を提供しており、不正アクセスを防止することができます。また、IDaaSプロバイダーは、最新の脅威情報に基づいてセキュリティ対策をпостійно強化しているため、常に最新のセキュリティレベルを維持することができます。

さらに、業務効率化という点では、シングルサインオン(SSO)機能により、ユーザーは1つのIDとパスワードで複数のアプリケーションにアクセスできるようになり、パスワード管理の負担を軽減することができます。また、IDプロビジョニング機能により、従業員の入社・退社時のID管理を自動化することができ、管理者の手間を省くことができます。IDaaS導入は、企業のセキュリティ強化と業務効率化に大きく貢献すると言えるでしょう。

IDaaS選定のポイント

IDaaS(Identity as aService)を選定する際には、企業のニーズに合った機能、セキュリティ、信頼性、コストなどを考慮する必要があります。まず、機能面では、シングルサインオン(SSO)、多要素認証(MFA)、アクセス管理、IDプロビジョニングなど、必要な機能が網羅されているかを確認します。特に、既存システムとの連携が必要な場合には、連携機能が充実しているかを確認することが重要です。

次に、セキュリティ面では、セキュリティ認証(SOC2、ISO27001など)を取得しているか、データセンターのセキュリティ対策が十分か、脆弱性対策がпостійно実施されているかなどを確認します。また、プライバシー保護に関するポリシーも確認し、個人情報が適切に管理されているかを確認することが重要です。

さらに、信頼性という点では、SLA(ServiceLevelAgreement)の内容を確認し、稼働率やサポート体制が十分かを確認します。また、導入実績や顧客からの評判も参考にすると良いでしょう。

最後に、コスト面では、初期費用、月額費用、追加機能の費用などを比較検討し、費用対効果の高いIDaaSを選択することが重要です。IDaaS選定は、企業のセキュリティ戦略において重要な決定であり、慎重に検討する必要があります。

ゼロトラスト実現に向けた段階的アプローチ

現状のIT環境と課題の把握

ゼロトラストアーキテクチャの導入は、一朝一夕にできるものではありません。まずは、現状のIT環境とセキュリティ課題を詳細に把握し、ゼロトラスト導入の目的と範囲を明確に定義することが不可欠です。具体的には、どのようなデータやシステムを保護したいのか、どのような脅威から防御したいのか、現状のセキュリティ対策のどこが脆弱なのかなどを明確にする必要があります。

現状のIT環境の把握では、ネットワーク構成、サーバー構成、アプリケーション構成、エンドポイントデバイスの状況などを調査します。また、ID管理の状況、アクセス制御の状況、ログ管理の状況なども確認します。これらの情報を収集し、可視化することで、現状のセキュリティレベルを評価することができます。

セキュリティ課題の把握では、過去に発生したセキュリティインシデントの分析、脆弱性診断の結果、セキュリティ監査の結果などを参考にします。また、最新の脅威動向を調査し、自社がどのような脅威にさらされているかを把握することが重要です。これらの情報を分析することで、ゼロトラスト導入の優先順位を決定することができます。現状のIT環境と課題を正確に把握することが、ゼロトラスト導入の成功の鍵となります。

導入範囲と優先順位の決定

ゼロトラストを導入する範囲と優先順位を決定する際には、保護対象の重要度、リスクの高さ、導入の容易さなどを考慮する必要があります。全てを同時に導入するのではなく、段階的に導入することで、リスクを分散し、効果を早期に実感することができます。例えば、重要度の高いデータやシステムから優先的に導入することで、セキュリティリスクを効果的に低減することができます。

導入範囲の決定では、まずは、社内のどの領域にゼロトラストを適用するかを決定します。例えば、クラウド環境、オンプレミス環境、リモートアクセス環境など、様々な領域が考えられます。それぞれの領域において、どのシステムやデータを保護対象とするかを明確にする必要があります。

優先順位の決定では、保護対象の重要度、リスクの高さ、導入の容易さなどを考慮して、導入の順番を決定します。例えば、機密性の高い情報を取り扱うシステムや、外部からの攻撃を受けやすいシステムから優先的に導入することが考えられます。また、導入が容易なシステムから導入することで、早期に効果を実感し、社内の理解と協力を得やすくなります。

ゼロトラストの導入範囲と優先順位を適切に決定することで、効率的にセキュリティを強化することができます。

段階的な導入と効果測定の実施

ゼロトラストは、一度に全ての対策を講じるのではなく、段階的に導入し、効果測定を行いながら改善していくことが重要です。導入後も継続的に監視と分析を行い、セキュリティポリシーを最適化していく必要があります。ゼロトラストは、単なる技術導入ではなく、組織全体のセキュリティ文化を変革する取り組みであるため、長期的な視点で取り組むことが重要です。

段階的な導入では、まずは、パイロットプロジェクトを実施し、特定の一部のシステムや部門にゼロトラストを導入します。パイロットプロジェクトを通じて、課題や改善点を見つけ出し、本格導入に向けて準備を進めます。本格導入後も、継続的に監視と分析を行い、セキュリティポリシーを最適化していきます。

効果測定では、導入前後のセキュリティレベルを比較し、ゼロトラスト導入の効果を評価します。例えば、不正アクセスの件数、マルウェア感染の件数、データ漏洩の件数などを比較することで、セキュリティレベルの向上を定量的に評価することができます。また、従業員のセキュリティ意識の変化や、業務効率の改善なども評価の対象となります。

ゼロトラストの導入と運用には、専門的な知識と経験が必要となるため、日立ソリューションズのような実績のあるベンダーの支援も検討しましょう。ベンダーは、ゼロトラストの導入計画策定、技術導入、運用支援など、様々なサービスを提供しており、企業のゼロトラスト導入を支援します。

まとめ

ゼロトラストにおけるID管理と認証強化は、現代の企業にとって不可欠なセキュリティ対策です。従来の境界型防御の限界を克服し、クラウドサービスの普及やリモートワークの増加に対応するためには、ゼロトラストの考え方を取り入れ、全てのアクセスを信頼しないセキュリティモデルを構築する必要があります。多要素認証(MFA)、シングルサインオン(SSO)、リスクベース認証(RBA)などの技術を活用し、ID管理と認証を強化することで、不正アクセスを未然に防ぎ、情報漏洩のリスクを低減することができます。

IDaaS(Identityas aService)などのソリューションを活用することで、ID管理と認証機能を効率的に導入・運用することができます。IDaaSは、運用負荷の軽減、セキュリティレベルの向上、業務効率化など、様々なメリットをもたらし、ゼロトラスト環境の実現を支援します。ゼロトラスト導入は、段階的なアプローチで進め、現状のIT環境とセキュリティ課題を把握し、導入範囲と優先順位を決定することが重要です。導入後も継続的に監視と分析を行い、セキュリティポリシーを最適化していく必要があります。

ゼロトラストは、単なる技術導入ではなく、組織全体のセキュリティ文化を変革する取り組みです。経営層の理解と支持を得ながら、全社的な取り組みとして推進していくことが重要です。ゼロトラストにおけるID管理と認証強化は、企業のセキュリティを向上させるだけでなく、ビジネスの成長を支える基盤となります。自社の環境に合った最適なセキュリティ対策を講じることで、安全なビジネス環境を実現しましょう。

ゼロトラストは重要な考え方ですが、実際の導入には「何から始めるべきか分からない」「自社環境でどう実現するか難しい」といった課題も多くあります。

アコードワークスでは、AzureやMicrosoft 365環境を中心に、セキュリティ設計から導入・運用まで一貫してご支援しています。

ゼロトラスト導入やセキュリティ強化をご検討の際は、ぜひお気軽にご相談ください。

お問合せはこちら