サプライチェーン全体のセキュリティ強化が喫緊の課題となる中、セキュリティ対策評価制度における組織体制と運用管理の重要性が高まっています。

本コラムは『サプライチェーンセキュリティ対策評価制度 完全対応ガイドシリーズ』の第5回です。

サプライチェーン攻撃の最新事例を交えながら、評価制度で重視されるポイントや、企業が取り組むべき対策について解説します。

目次

- サプライチェーンセキュリティ対策評価制度とは?

- サプライチェーン攻撃の最新事例

- サプライチェーン攻撃対策で重視されるポイント

- サプライチェーンセキュリティ対策の実践

- まとめ:サプライチェーン全体のセキュリティ強化に向けて

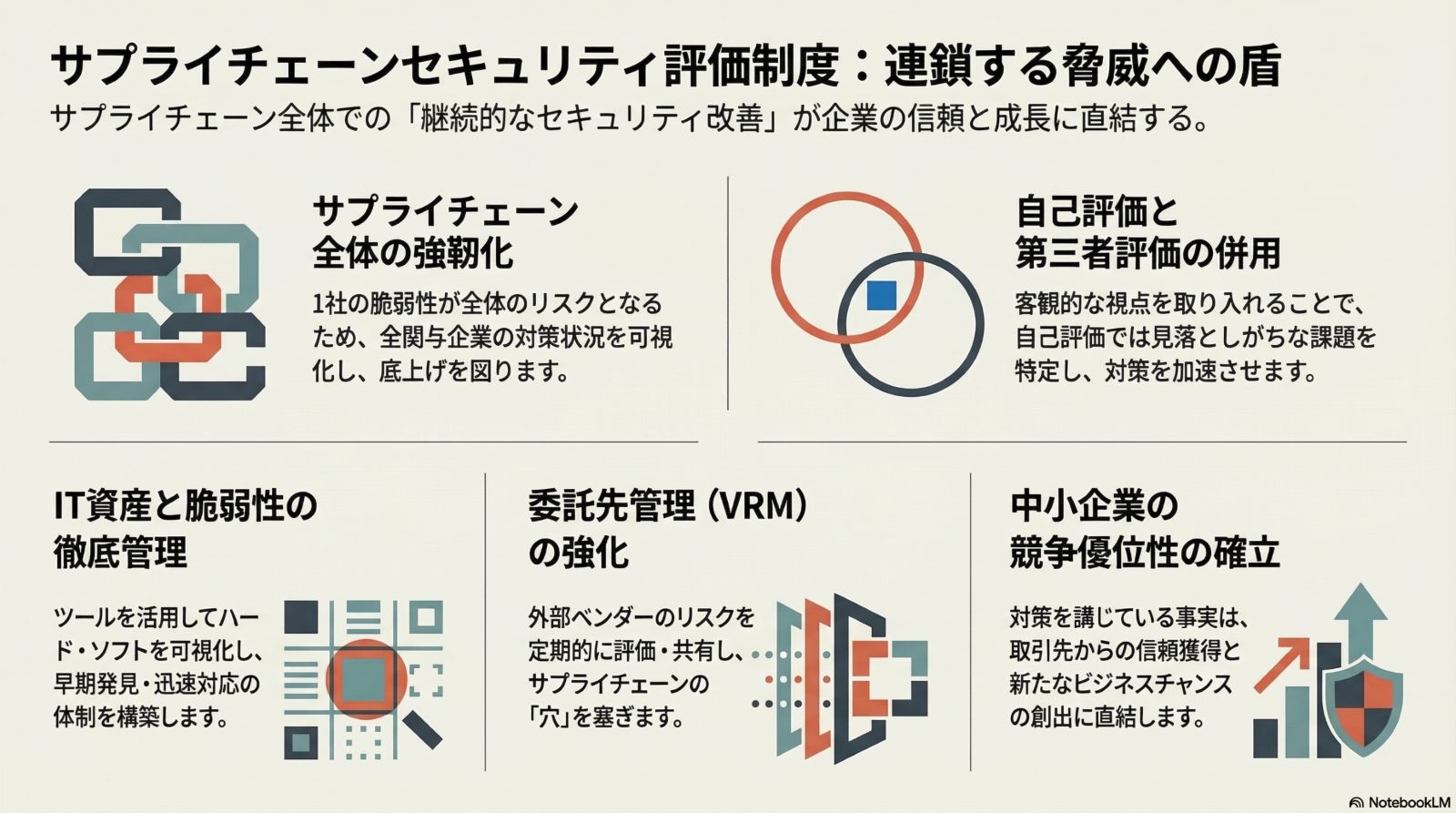

絵で見る今回のコラム

サプライチェーンセキュリティ対策評価制度とは

評価制度の目的と背景

サプライチェーンセキュリティ対策評価制度は、サプライチェーン全体のセキュリティレベル向上を目指し、経済産業省が主導する制度です。この制度は、近年巧妙化の一途を辿るサプライチェーン攻撃への有効な対策として、企業が自社のセキュリティ対策状況を詳細に把握し、継続的な改善を促すことを目的としています。サプライチェーンは複雑に絡み合っており、 一社でもセキュリティが脆弱な企業が存在すると、 そこを起点に攻撃が広がる可能性があります。評価制度を通じて、各企業が自社の弱点を認識し、 対策を講じることで、サプライチェーン全体の強靭化を図ります。制度の背景には、グローバル化の進展やデジタルトランスフォーメーションの加速があります。 企業間の連携が深まる一方で、 サイバー攻撃のリスクも増大しており、サプライチェーン全体でのセキュリティ対策が喫緊の課題となっています。

評価制度の全体像と仕組み

サプライチェーンセキュリティ対策評価制度は、評価対象となる組織や事業者、評価項目の詳細な考え方、第三者評価と自己評価の位置づけなど、多岐にわたる要素で構成されています。制度の全体像を理解することは、自社がどのように関わるべきかを判断する上で不可欠です。評価対象は、製品やサービスを提供する企業だけでなく、 それらを支えるサプライヤーや委託先なども含まれます。 評価項目は、情報セキュリティ管理体制、 リスク管理、脆弱性管理、 インシデント対応など、 幅広い領域をカバーしています。 評価は、自己評価と第三者評価の2種類があり、 それぞれ異なる役割を果たします。自己評価は、自社のセキュリティ対策状況を客観的に把握する上で役立ちます。 第三者評価は、より客観的な視点から評価を受けることで、

中小企業が評価制度に取り組むメリット

中小企業がサプライチェーンセキュリティ対策評価制度に積極的に取り組むことは、セキュリティ対策の強化に繋がるだけでなく、取引先からの信頼獲得や新たなビジネスチャンスの創出にも大きく貢献する可能性があります。特に、セキュリティ対策が万全ではない中小企業にとっては、 自社の弱点を洗い出し、改善する絶好の機会となります。 評価制度への取り組みを通じて、セキュリティに関する知識やスキルを向上させることができます。 取引先からの信頼獲得は、ビジネスの継続性を高める上で非常に重要です。セキュリティ対策をしっかりと行っている企業は、 取引先から高く評価され、 長期的な関係を築きやすくなります。 さらに、 評価制度への取り組みは、新たなビジネスチャンスにも繋がる可能性があります。 セキュリティ対策を重視する企業が増える中、 セキュリティ対策をしっかりと行っている企業は、競争優位性を確立することができます。

サプライチェーン攻撃の最新事例

ソフトウェアサプライチェーン攻撃の増加

近年、SolarWinds社の事例に見られるように、ソフトウェアの脆弱性を悪用したサプライチェーン攻撃が著しく増加しています。攻撃者は、ソフトウェア開発元に侵入し、悪意のあるコードを巧妙に混入させることで、広範囲なユーザーに甚大な影響を与えます。この種の攻撃は、従来のセキュリティ対策では検知が難しく、 深刻な被害をもたらす可能性があります。 攻撃者は、正規のソフトウェアアップデートに偽装して、マルウェアを拡散させることがあります。 そのため、ユーザーは、ソフトウェアのアップデートを信頼して実行してしまい、 感染に気づきにくいという特徴があります。ソフトウェアサプライチェーン攻撃は、 サプライチェーン全体に影響を及ぼす可能性があり、 その影響は計り知れません。 企業は、ソフトウェアの調達から開発、運用、廃棄に至るまで、 ライフサイクル全体を通してセキュリティ対策を強化する必要があります。

ビジネスサプライチェーンを狙った攻撃

取引先企業のセキュリティ対策における脆弱性を悪用し、そこから自社ネットワークへの不正な侵入を試みる攻撃が、近年増加傾向にあります。特に、中小企業は一般的にセキュリティ対策が不十分な場合が多く、攻撃者にとって格好の標的となりやすい傾向が見られます。これらの攻撃は、サプライチェーンの一角を担う企業を足がかりに、 より大規模な組織へと侵入を試みる手口が特徴的です。攻撃者は、取引先企業との間に確立された信頼関係を悪用し、 マルウェアを添付したメールを送信したり、 不正なWebサイトへの誘導を試みたりします。中小企業は、セキュリティ対策の重要性を認識し、 適切な対策を講じる必要があります。 また、取引先企業のセキュリティ対策状況を定期的に評価し、リスクを把握することも重要です。 ビジネスサプライチェーンを狙った攻撃は、 サプライチェーン全体に影響を及ぼす可能性があり、 その影響は深刻です。

ランサムウェアによるサプライチェーン攻撃

ランサムウェア攻撃は、サプライチェーン全体に深刻な影響を及ぼす可能性を秘めています。ある企業がランサムウェアに感染した場合、その企業のシステムが即座に停止し、サプライチェーン全体に深刻な遅延や予期せぬ停止が発生する可能性が高まります。ランサムウェア攻撃は、企業の事業継続性を脅かすだけでなく、 顧客や取引先にも多大な迷惑をかけることになります。攻撃者は、ランサムウェアに感染させた企業のデータを暗号化し、 復号化のための身代金を要求します。身代金を支払ったとしても、データが必ず復号化されるとは限りません。 ランサムウェア攻撃は、サプライチェーン全体に連鎖的な影響を及ぼす可能性があり、その被害は甚大です。 企業は、ランサムウェア対策を強化し、 万が一感染した場合に備えて、 バックアップ体制を整備しておく必要があります。

サプライチェーン攻撃対策で重視されるポイント

IT資産管理の徹底

サプライチェーン全体におけるIT資産の可視化は、効果的なリスク管理の第一歩となります。AssetViewなどの専門的なツールを積極的に活用し、自社のIT資産の現状を正確に把握することが非常に重要です。IT資産管理を徹底することで、 セキュリティ対策の抜け穴を発見し、 リスクを軽減することができます。IT資産には、ハードウェア、ソフトウェア、ネットワーク機器、 クラウドサービスなどが含まれます。 これらのIT資産を台帳に記録し、定期的に棚卸しを行うことが重要です。 AssetViewなどのツールを使用することで、 IT資産の情報を自動的に収集し、 管理することができます。IT資産管理を徹底することで、 セキュリティインシデントの発生を未然に防ぐことができます。

脆弱性管理の強化

サプライチェーン全体で脆弱性管理を徹底的に行う必要があります。脆弱性スキャンツールや専門家によるペネトレーションテストなどを定期的に実施し、脆弱性を早期に発見し、迅速に対応することが極めて重要です。脆弱性管理を強化することで、 攻撃者による不正アクセスを阻止し、 情報漏洩のリスクを低減することができます。 脆弱性スキャンツールは、システムやソフトウェアに存在する脆弱性を自動的に検出します。 ペネトレーションテストは、 専門家が攻撃者の視点からシステムに侵入を試み、 脆弱性を発見します。脆弱性管理を徹底することで、 サプライチェーン全体のセキュリティレベルを向上させることができます。 脆弱性が見つかった場合は、速やかに修正プログラムを適用する必要があります。

インシデントレスポンス体制の構築

万が一、セキュリティインシデントが発生した場合に備え、迅速かつ適切に対応できる体制を事前に構築しておくことが非常に重要です。インシデントレスポンス計画を策定したり、定期的な訓練を実施したりすることを通じて、組織全体の対応能力を継続的に向上させる必要があります。インシデントレスポンス体制を構築することで、 被害を最小限に抑え、 事業継続性を確保することができます。 インシデントレスポンス計画には、インシデント発生時の連絡体制、 初動対応の手順、 原因究明の方法、 復旧作業の手順などを明確に記載する必要があります。 定期的な訓練を実施することで、インシデント発生時に、 計画通りに対応できるかどうかを確認することができます。 インシデントレスポンス体制を構築することで、セキュリティインシデントに対する組織の対応能力を向上させることができます。

サプライチェーンセキュリティ対策の実践

セキュリティ対策基準の策定と共有

サプライチェーン全体で共通のセキュリティ対策基準を策定し、関係者間で共有することが非常に重要です。NIST CybersecurityFrameworkなどの国際的な標準規格を参考に、自社の事業特性やリスク状況に最適な基準を策定しましょう。 セキュリティ対策基準を策定することで、サプライチェーン全体のセキュリティレベルを底上げすることができます。 セキュリティ対策基準には、 情報セキュリティ管理体制、 リスク管理、 脆弱性管理、インシデント対応など、 幅広い領域をカバーする必要があります。 NIST Cybersecurity Frameworkは、 米国国立標準技術研究所が策定した、サイバーセキュリティのリスク管理に関するフレームワークです。 このフレームワークを参考にすることで、 自社に適したセキュリティ対策基準を策定することができます。セキュリティ対策基準を策定し、 共有することで、 サプライチェーン全体のセキュリティ意識を向上させることができます。

委託先管理の強化

委託先企業のセキュリティ対策状況を定期的に評価し、潜在的なリスクを事前に把握することが不可欠です。SecureSketCHなどのVRM(ベンダーリスクマネジメント)ツールを積極的に活用することで、委託先管理業務を効率的に行うことが可能になります。委託先管理を強化することで、 サプライチェーン全体のセキュリティリスクを低減することができます。 委託先企業のセキュリティ対策状況を評価する際には、情報セキュリティに関する資格の有無、 セキュリティポリシーの策定状況、 従業員へのセキュリティ教育の実施状況などを確認する必要があります。SecureSketCHなどのVRMツールを使用することで、 委託先企業のセキュリティ情報を一元的に管理し、 リスクを可視化することができます。委託先管理を強化することで、 サプライチェーン攻撃のリスクを低減することができます。

サイバーセキュリティ保険の活用

サイバー攻撃によって発生した損害を補償するサイバーセキュリティ保険への加入も、有効な対策の一つとして検討する価値があります。保険会社によっては、インシデント発生時の専門家による対応支援サービスを提供している場合もあります。サイバーセキュリティ保険を活用することで、 万が一、サイバー攻撃を受けた場合に、 損害を最小限に抑えることができます。 サイバーセキュリティ保険は、情報漏洩による損害賠償責任、 システム復旧費用、 事業中断による損失などを補償します。 保険会社によっては、インシデント発生時の専門家による対応支援サービスを提供している場合があります。 このサービスを利用することで、 迅速かつ適切な対応を行うことができます。サイバーセキュリティ保険は、 サイバー攻撃対策の最後の砦として、 有効な対策の一つです。

まとめ:サプライチェーン全体のセキュリティ強化に向けて

サプライチェーンセキュリティ対策評価制度を深く理解し、サプライチェーン全体でのセキュリティ対策を不断に強化していくことが、巧妙化するサプライチェーン攻撃から企業を守るために不可欠です。IT資産管理の徹底、脆弱性管理の強化、インシデントレスポンス体制の構築、委託先管理の強化など、多岐にわたる対策を継続的に実施していくことが重要です。サプライチェーンセキュリティ対策は、 一度実施すれば終わりというものではありません。 常に最新の脅威情報を収集し、 対策をアップデートしていく必要があります。サプライチェーン全体で協力し、 セキュリティ意識を高め、 対策を強化していくことが重要です。 サプライチェーンセキュリティ対策は、企業の持続的な成長を支える上で、 重要な要素となります。 企業は、サプライチェーンセキュリティ対策を経営戦略の一環として位置づけ、積極的に取り組む必要があります。

※本制度は現在構築中(2026年度運用開始予定)のものです。最新の情報は経済産業省の公式サイト等で随時ご確認ください。本格始動に備え、現段階から自社のセキュリティポリシーの見直しや、サプライヤーとのコミュニケーションラインの再確認を進めておくことが推奨されます。

弊社では、セキュリティ脆弱性診断サービスを提供しています。これを機にぜひ、セキュリティに目を向けてみてはいかがでしょうか?

お問い合わせはこちら