サプライチェーンにおけるセキュリティリスクが増大する中、多要素認証(MFA)は不可欠な対策となっています。

本コラムは『サプライチェーンセキュリティ対策評価制度 完全対応ガイドシリーズ』の第6回です。

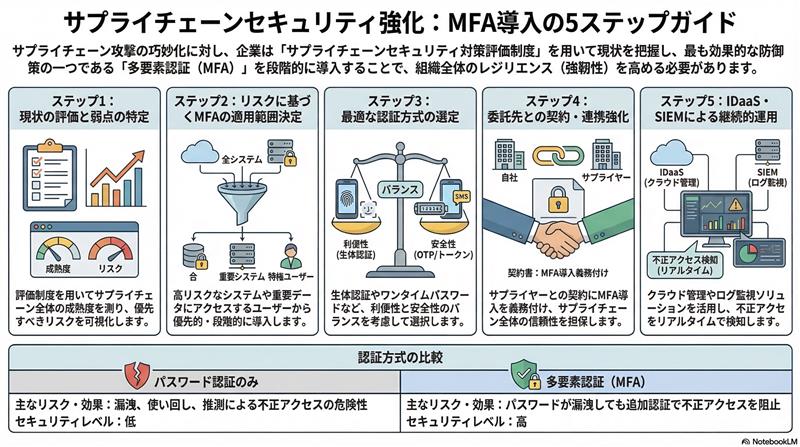

サプライチェーンセキュリティ対策評価制度におけるMFAの重要性を解説し、企業がどのようにMFAを導入・運用すべきか、具体的な対策とソリューションを紹介します。

目次

絵で見る今回のコラム

サプライチェーンセキュリティ対策評価制度とは

評価制度の概要と目的

サプライチェーンセキュリティ対策評価制度は、企業がサプライチェーン全体におけるセキュリティリスクを評価し、適切な対策を講じるためのフレームワークです。

この制度は、サプライチェーンに関わるすべての組織がセキュリティ対策の成熟度を測り、改善を促すことを目的としています。

評価を通じて、企業は自社のサプライチェーンにおける弱点を特定し、優先順位をつけて対策を講じることができます。

サプライチェーン全体のセキュリティレベルを向上させることで、事業継続性の確保や顧客からの信頼性向上にもつながります。

また、評価制度は、業界標準や規制要件に準拠するための指針としても活用できます。

サプライチェーンのリスク管理は、単一企業だけでは完結せず、関係企業全体での協力が不可欠です。

そのため、評価制度は、サプライチェーン全体の連携を強化し、セキュリティ意識の向上を促進する役割も担っています。

さらに、評価結果を共有することで、サプライチェーン全体の透明性を高め、相互の信頼関係を構築することが可能になります。

評価制度は定期的に見直され、最新の脅威や技術動向に対応できるようアップデートされます。

これにより、常に最新のセキュリティ対策を講じることができ、変化するリスク環境に適応できます。

JC-STARとの関連性

JC-STAR(サイバーセキュリティ経営ガイドライン)は、経営者がサイバーセキュリティ対策を推進するための指針を提供するものです。

サプライチェーンセキュリティ対策評価制度は、JC-STARを補完し、より具体的な対策を現場レベルで実施するためのフレームワークとして機能します。

JC-STARが経営層向けの戦略的な視点を提供するのに対し、評価制度は、具体的なリスク評価や対策の実装に焦点を当てています。

企業は、JC-STARの原則に基づき、評価制度を活用してサプライチェーン全体のセキュリティ対策を強化することができます。

また、評価制度の結果をJC-STARの取り組み状況の評価に活用することも可能です。

両者を組み合わせることで、経営層から現場レベルまで一貫したセキュリティ対策を推進することができます。

JC-STARは、サイバーセキュリティ対策の重要性を啓発し、経営者の意識改革を促すことを目的としています。

評価制度は、その意識改革を具体的な行動に移すためのツールとして活用できます。

さらに、JC-STARが推奨するセキュリティ対策を、評価制度を通じてサプライチェーン全体に展開することも可能です。

このように、JC-STARとサプライチェーンセキュリティ対策評価制度は、相互に補完し合い、企業のサイバーセキュリティ対策を強化するための重要な要素となります。

IPA「情報セキュリティ10大脅威」とサプライチェーン攻撃

IPA(情報処理推進機構)が毎年発表する「情報セキュリティ10大脅威」は、日本国内で発生している情報セキュリティ上の脅威をランキング形式でまとめたものです。

近年、サプライチェーン攻撃は、常に上位にランクインしており、その深刻さが認識されています。

サプライチェーン攻撃は、直接的な攻撃よりも検知が難しく、広範囲に影響を及ぼす可能性があります。

攻撃者は、セキュリティ対策が比較的脆弱なサプライヤーや委託先を経由して、標的企業に侵入を試みます。

いったんサプライチェーンに侵入されると、複数の企業に連鎖的に被害が拡大するリスクがあります。

IPAは、サプライチェーン攻撃に対する対策として、サプライヤーや委託先を含めたセキュリティ対策の強化を呼びかけています。

また、サプライチェーン全体の可視性を高め、リスクを早期に発見するための対策も重要です。

企業は、IPAが公開している情報や対策ガイドラインを参考に、自社のサプライチェーンにおけるセキュリティ対策を見直し、強化する必要があります。

さらに、サプライチェーンに関わるすべての関係者に対して、セキュリティ教育や訓練を実施し、意識向上を図ることが重要です。

サプライチェーン攻撃は、高度化・巧妙化しており、常に最新の脅威に対応できるよう、継続的な対策が必要です。

多要素認証(MFA)の重要性

パスワード認証の限界とMFAの必要性

従来のパスワード認証は、その脆弱性から、サプライチェーンにおけるセキュリティリスクを十分に軽減できません。

パスワードは、漏洩、使い回し、推測されやすい設定など、様々なリスクに晒されています。

攻撃者は、これらの脆弱性を悪用して、不正にシステムやデータにアクセスする可能性があります。

多要素認証(MFA)は、パスワードに加えて、追加の認証要素を要求することで、セキュリティを大幅に向上させます。

MFAは、パスワードが漏洩した場合でも、不正アクセスを防ぐための最後の砦となります。

追加の認証要素としては、生体認証(指紋、顔認証など)、ワンタイムパスワード(OTP)、ハードウェアトークンなどが利用されます。

MFAを導入することで、パスワード認証のみの場合と比較して、不正アクセスの成功率を大幅に低下させることができます。

特に、サプライチェーンのように、多くの関係者がシステムにアクセスする環境では、MFAの導入が不可欠です。

MFAは、単なるセキュリティ対策ではなく、サプライチェーン全体の信頼性を高めるための重要な要素となります。

企業は、MFAの導入を積極的に検討し、セキュリティレベルの向上を図る必要があります。

サプライチェーンにおけるアクセス管理の課題

サプライチェーンは、多数の企業や関係者が関与するため、アクセス管理が非常に複雑になります。

各関係者は、それぞれの役割や責任に応じて、様々なシステムやデータにアクセスする必要があります。

しかし、アクセス権限の付与や変更、削除が適切に行われていない場合、不正アクセスや情報漏洩のリスクが高まります。

例えば、退職した従業員のアカウントが削除されずに残っていたり、不要なアクセス権限が付与されたままになっていたりするケースがあります。

これらの不備は、攻撃者にとって格好の侵入経路となり得ます。

また、サプライチェーン全体で統一されたアクセス管理ポリシーが確立されていない場合、セキュリティレベルにばらつきが生じる可能性があります。

MFAは、このようなアクセス管理の課題を解決するための有効な手段となります。

MFAを導入することで、アクセスを許可されたユーザーであることをより確実に認証し、不正アクセスを防止することができます。

さらに、アクセスログを監視することで、不審なアクティビティを早期に検知し、対応することができます。

サプライチェーンにおけるアクセス管理は、MFAの導入だけでなく、定期的なアクセス権限の見直しや、アクセス管理ポリシーの策定なども含めた総合的な対策が必要です。

認証強化によるセキュリティ向上

MFAを導入することで、パスワードが万が一漏洩した場合でも、不正アクセスのリスクを大幅に低減できます。

MFAは、パスワードに加えて、別の認証要素(所有要素、生体要素、知識要素など)を要求することで、セキュリティを多層化します。

例えば、パスワードに加えて、スマートフォンに送信されるワンタイムパスワードを入力したり、指紋認証を行ったりすることで、本人確認を強化します。

これにより、攻撃者がパスワードを入手したとしても、追加の認証要素がなければ、システムに侵入することはできません。

MFAは、特に、機密性の高い情報や重要なシステムへのアクセスに対して有効です。

また、MFAは、内部不正による情報漏洩のリスクを抑制する効果も期待できます。

MFAの導入は、セキュリティ意識の向上にもつながります。

ユーザーは、MFAを利用することで、セキュリティの重要性を再認識し、より安全な行動を心がけるようになります。

さらに、MFAは、セキュリティ監査の要件を満たすためにも役立ちます。

MFAの導入状況や認証ログは、監査の際に重要な証拠となります。

MFAは、単なるセキュリティ対策ではなく、企業の信頼性を高めるための重要な投資となります。

具体的なMFA導入と運用

適用範囲の明確化と段階的導入

MFAを導入する際には、まず適用範囲を明確に定義することが重要です。

すべてのシステムやユーザーに対して一斉に導入するのではなく、リスクの高いシステムや重要なデータにアクセスするユーザーから優先的に導入することを推奨します。

段階的な導入により、ユーザーへの影響を最小限に抑えつつ、MFAの効果を検証することができます。

適用範囲を決定する際には、リスクアセスメントを実施し、どのシステムやデータが最も保護されるべきかを評価する必要があります。

また、適用範囲は、ビジネスニーズやセキュリティポリシーの変化に合わせて、定期的に見直す必要があります。

MFAの導入計画を策定する際には、具体的なスケジュールやリソースの割り当て、責任者の明確化などを行うことが重要です。

導入後には、MFAの利用状況を監視し、効果を測定する必要があります。

MFAの導入は、単なる技術的な変更ではなく、組織全体のセキュリティ文化を変革する機会となります。

ユーザーへの教育や啓発活動を通じて、MFAの重要性を理解してもらい、積極的に利用してもらうことが重要です。

段階的な導入は、ユーザーからのフィードバックを収集し、改善につなげるための貴重な機会となります。

ユーザビリティを考慮した認証方式の選択

MFAを導入する上で、ユーザビリティは非常に重要な要素です。

ユーザーがMFAをストレスなく利用できることが、導入の成功を左右すると言っても過言ではありません。

認証方式を選択する際には、ユーザーのスキルレベルや利用環境を考慮し、適切な方式を選択する必要があります。

例えば、スマートフォンアプリを利用した認証や、ハードウェアトークンを利用した認証など、様々な方式があります。

スマートフォンアプリを利用した認証は、利便性が高い反面、スマートフォンを所有していないユーザーには利用できません。

ハードウェアトークンを利用した認証は、セキュリティが高い反面、トークンを紛失するリスクがあります。

また、生体認証を利用した認証は、パスワードを入力する手間が省ける反面、生体情報の登録が必要になります。

認証方式を選択する際には、それぞれのメリットとデメリットを比較検討し、自社の環境に最適な方式を選択する必要があります。

導入後には、ユーザーからのフィードバックを収集し、必要に応じて認証方式を見直すことも重要です。

MFAの導入は、ユーザーの負担を増やすのではなく、より安全で快適な環境を提供するためのものであるということを理解してもらうことが重要です。

ユーザーへの丁寧な説明やサポートを通じて、MFAの利用を促進する必要があります。

委託先との契約にMFAを盛り込む

サプライチェーン全体のセキュリティレベルを向上させるためには、委託先との契約にMFAの導入を盛り込むことが非常に効果的です。

委託先がMFAを導入することで、サプライチェーン全体のリスクを大幅に低減し、より安全なビジネス環境を構築することができます。

契約にMFAの導入を盛り込む際には、具体的な導入方法や期限、セキュリティ要件などを明確に定義する必要があります。

また、委託先がMFAを導入するための支援や、導入後の監査体制なども整備することが重要です。

委託先との契約は、単なる形式的なものではなく、相互のセキュリティ意識を高め、連携を強化するための重要なツールとなります。

契約を通じて、委託先に対してセキュリティの重要性を伝え、MFAの導入を促すことができます。

また、契約には、MFAの導入状況やセキュリティインシデント発生時の責任範囲などを明確に規定することも重要です。

委託先との契約は、定期的に見直し、最新の脅威やセキュリティ要件に対応できるようアップデートする必要があります。

サプライチェーン全体のセキュリティを確保するためには、委託先との継続的なコミュニケーションと協力が不可欠です。

MFAの導入は、そのための第一歩と言えるでしょう。

MFAソリューションの活用

IDaaS(Identity as a Service)の導入

IDaaS(Identity as aService)は、クラウドベースでID管理機能を提供するサービスです。

MFAを含む様々な認証機能を提供し、企業は自社で認証システムを構築・運用する手間を省くことができます。

IDaaSを導入することで、MFAの導入を迅速かつ容易に行うことができ、運用コストを削減することも可能です。

また、IDaaSは、様々なシステムやアプリケーションとの連携が容易であり、シングルサインオン(SSO)環境を構築することもできます。

IDaaSを選択する際には、セキュリティ機能や信頼性、可用性などを十分に評価する必要があります。

また、自社のビジネスニーズやセキュリティ要件に合致したサービスを選択することも重要です。

IDaaSは、MFAだけでなく、アクセス管理やIDガバナンスなどの機能も提供しており、企業のセキュリティ全体を強化することができます。

IDaaSの導入は、単なるMFAの導入にとどまらず、企業のデジタルトランスフォーメーションを加速させるための重要な要素となります。

クラウドベースのサービスであるため、柔軟性や拡張性が高く、ビジネスの変化に迅速に対応することができます。

IDaaSは、企業のセキュリティ担当者にとって、強力な武器となるでしょう。

特権アクセス管理(PAM)との連携

特権アクセス管理(PAM)は、特権アカウントの利用を厳格に制御し、不正利用を防止するためのソリューションです。

特権アカウントは、システムやデータに対する強力なアクセス権限を持つため、攻撃者にとって非常に魅力的な標的となります。

MFAとPAMを連携させることで、特権アカウントへのアクセスを二重に保護し、セキュリティリスクを大幅に低減することができます。

PAMは、特権アカウントのパスワードを定期的に変更したり、アクセスログを監視したりする機能を提供します。

MFAと組み合わせることで、たとえ特権アカウントのパスワードが漏洩した場合でも、不正アクセスを防ぐことができます。

PAMは、企業のコンプライアンス要件を満たすためにも役立ちます。

特権アカウントの利用状況を監査し、不正利用を防止することで、企業の信頼性を高めることができます。

MFAとPAMの連携は、企業のセキュリティ体制を強化するための重要な要素となります。

特に、クラウド環境やリモートワーク環境においては、PAMの重要性がますます高まっています。

MFAとPAMを組み合わせることで、場所や時間にとらわれず、安全に業務を行うことができる環境を実現できます。

SIEM(Security Information andEventManagement)による監視

SIEM(SecurityInformation and EventManagement)は、様々なセキュリティイベントログを収集・分析し、リアルタイムで脅威を検知するためのソリューションです。

MFAの導入状況や認証ログをSIEMで監視することで、不正アクセスやセキュリティインシデントを早期に発見し、迅速に対応することができます。

SIEMは、MFAの認証失敗ログや、通常とは異なる場所からのアクセスなどを検知することができます。

これらの情報を分析することで、攻撃の兆候を早期に発見し、被害を最小限に抑えることができます。

SIEMは、MFAだけでなく、様々なセキュリティ対策と連携することで、より効果的な脅威検知を実現します。

例えば、ファイアウォールやIDS/IPSなどのセキュリティ機器からのログを収集し、相関分析を行うことで、より高度な攻撃を検知することができます。

SIEMは、企業のセキュリティ担当者にとって、不可欠なツールとなります。

SIEMを導入することで、セキュリティ状況を可視化し、迅速な意思決定を支援することができます。

また、SIEMは、コンプライアンス要件を満たすためにも役立ちます。

セキュリティイベントログを記録・分析することで、監査に耐えうる証拠を確保することができます。

まとめ

サプライチェーンセキュリティにおける多要素認証(MFA)は、現代のビジネス環境において不可欠なセキュリティ対策です。

サプライチェーンセキュリティ対策評価制度に準拠し、適切なMFA導入と運用を行うことで、企業はセキュリティリスクを大幅に低減し、より安全なビジネス環境を構築できます。

MFAは、パスワード認証の脆弱性を補完し、不正アクセスや情報漏洩のリスクを抑制します。

適用範囲の明確化、ユーザビリティの考慮、委託先との連携など、MFA導入には様々な検討事項があります。

IDaaSやPAM、SIEMなどのソリューションを活用することで、MFAの効果をさらに高めることができます。

CloudGateUNOなどのサービスも参考に、自社に適したソリューションを選択し、サプライチェーン全体のセキュリティレベルを向上させることが重要です。

継続的なセキュリティ対策と意識向上を通じて、サプライチェーンの強靭性を高め、ビジネスの成長を支えましょう。

サプライチェーン攻撃は高度化の一途を辿っており、MFAのような多層防御のアプローチがますます重要になっています。

セキュリティ対策は、単なるコストではなく、ビジネスの継続性を保証するための投資と捉えるべきです。

企業は、MFAを積極的に導入し、サプライチェーン全体のセキュリティを強化することで、競争優位性を確立することができます。

※本制度は現在構築中(2026年度運用開始予定)のものです。最新の情報は経済産業省の公式サイト等で随時ご確認ください。本格始動に備え、現段階から自社のセキュリティポリシーの見直しや、サプライヤーとのコミュニケーションラインの再確認を進めておくことが推奨されます。

弊社では、セキュリティ脆弱性診断サービスを提供しています。これを機にぜひ、セキュリティに目を向けてみてはいかがでしょうか?

お問い合わせはこちら