サプライチェーンセキュリティ対策評価制度は、企業がサプライチェーン全体のセキュリティリスクを把握し、対策を講じるための重要な枠組みです。

本コラムは『サプライチェーンセキュリティ対策評価制度 完全対応ガイドシリーズ』の第3回です。

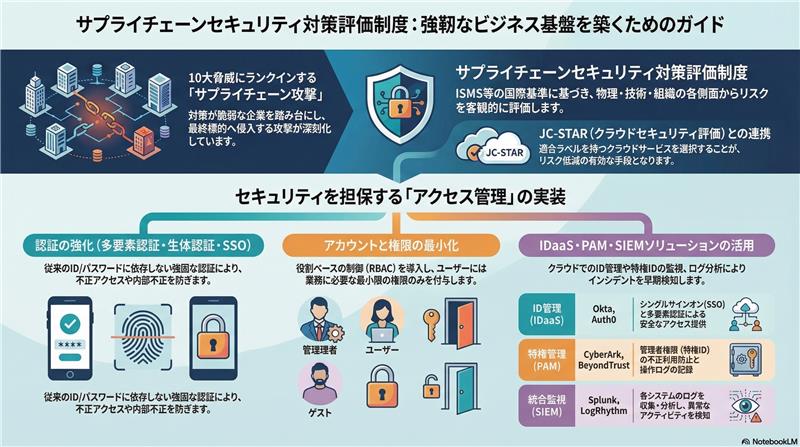

サプライチェーンセキュリティ対策評価制度におけるアクセス管理・認証対策の評価項目に焦点を当て、具体的な対策方法や有効なソリューションについて詳しく解説します。企業のセキュリティ担当者必見の内容です。

目次

絵で見る今回のコラム

サプライチェーンセキュリティ対策評価制度とは?

サプライチェーンセキュリティ対策評価制度の概要

サプライチェーンセキュリティ対策評価制度は、現代の複雑化するビジネス環境において、企業が自社のサプライチェーン全体におけるセキュリティリスクを評価し、管理するための重要な枠組みです。グローバル化が進み、企業間の連携が深まる中で、一つの企業のセキュリティ脆弱性が、サプライチェーン全体に波及するリスクが高まっています。この制度は、そのようなリスクを未然に防ぎ、サプライチェーン全体の強靭性を高めることを目的としています。

サプライチェーンとは、製品やサービスが顧客に届くまでの、原材料の調達から製造、流通、販売、そして最終的な消費に至るまでの一連の流れを指します。この流れには、多くの企業や組織が関与しており、それぞれの段階で様々なセキュリティリスクが存在します。評価制度は、これらのリスクを特定し、評価し、適切な対策を講じるための基準を提供します。

制度の対象範囲は、サプライチェーンに関わる全ての企業や組織、そしてそれらが扱う情報資産です。評価基準は、情報セキュリティマネジメントシステム(ISMS)などの国際的なセキュリティ基準や、各国の法規制、業界のガイドラインなどを参考に策定されます。評価基準には、物理的なセキュリティ対策、技術的なセキュリティ対策、組織的なセキュリティ対策などが含まれます。

サプライチェーンセキュリティ対策評価制度は、企業が自社のセキュリティ体制を客観的に評価し、改善するための有効な手段です。制度を導入することで、企業はセキュリティリスクを低減し、顧客やビジネスパートナーからの信頼を得ることができます。また、制度は、サプライチェーン全体のセキュリティレベル向上にも貢献します。

JC-STARとの関連性

セキュリティ要件適合評価及びラベリング制度(JC-STAR)は、サプライチェーンセキュリティ対策評価制度と密接に関連しています。JC-STARは、日本のクラウドサービス事業者を対象としたセキュリティ評価制度であり、クラウドサービスの安全性を可視化することを目的としています。サプライチェーンにおけるクラウドサービスの利用が増加するにつれて、JC-STARの重要性はますます高まっています。

JC-STARは、クラウドサービス事業者が一定のセキュリティ基準を満たしているかどうかを評価し、適合している場合にラベルを付与します。このラベルは、クラウドサービス利用者がサービスを選択する際の判断材料となり、安全なクラウドサービスの利用を促進します。また、JC-STARは、クラウドサービス事業者に対して、セキュリティ対策の改善を促す効果もあります。

サプライチェーンセキュリティ対策評価制度において、JC-STARのラベルを取得しているクラウドサービスを利用することは、セキュリティリスクを低減するための有効な手段となります。JC-STARの評価基準は、国際的なセキュリティ基準に基づいており、クラウドサービスのセキュリティレベルを一定水準以上に保つことを保証します。サプライチェーンに関わる企業は、クラウドサービスを選択する際に、JC-STARのラベルの有無を確認し、安全なサービスを選択することが重要です。

JC-STARの取得は、企業がセキュリティ対策に真剣に取り組んでいることの証明となり、顧客やビジネスパートナーからの信頼を得ることにも繋がります。さらに、JC-STARは、サプライチェーン全体のセキュリティレベル向上にも貢献します。

IPA「情報セキュリティ10大脅威」におけるサプライチェーン攻撃

IPA(情報処理推進機構)が発表する「情報セキュリティ10大脅威」は、日本国内で発生している情報セキュリティ上の脅威をランキング形式でまとめたものです。近年、この10大脅威において、サプライチェーン攻撃が上位にランクインしており、その脅威の深刻さが増しています。サプライチェーン攻撃とは、攻撃者がサプライチェーンに関わる企業や組織を標的とし、そこを踏み台にして最終的な標的へと侵入する攻撃手法です。

サプライチェーン攻撃は、従来のセキュリティ対策では防ぎにくいという特徴があります。なぜなら、攻撃者はセキュリティ対策が比較的脆弱な企業や組織を狙うため、最終的な標的のセキュリティ対策が万全であっても、サプライチェーン全体で脆弱性があれば侵入を許してしまうからです。サプライチェーン攻撃の成功例としては、ソフトウェアのアップデートにマルウェアを混入させる、委託先の従業員を標的とした標的型攻撃などが挙げられます。

IPAは、サプライチェーン攻撃に対する対策として、サプライチェーンに関わる全ての企業や組織が、セキュリティ対策を強化し、相互に連携することを推奨しています。具体的には、情報共有の促進、セキュリティ教育の実施、インシデント発生時の連携体制の構築などが挙げられます。また、サプライチェーンセキュリティ対策評価制度を活用し、自社のセキュリティ体制を客観的に評価し、改善することも重要です。

サプライチェーン攻撃は、企業にとって深刻な損害をもたらす可能性があります。IPAの「情報セキュリティ10大脅威」を参考に、サプライチェーン攻撃の現状を把握し、適切な対策を講じることが重要です。サプライチェーン全体でのセキュリティ意識向上と対策強化が、サプライチェーン攻撃の被害を最小限に抑えるための鍵となります。

アクセス管理・認証対策の重要性

サプライチェーンにおけるアクセス管理の課題

サプライチェーンにおけるアクセス管理は、その複雑さから多くの課題を抱えています。サプライチェーンには、複数の企業や組織が関与し、それぞれが異なるシステムやネットワークを利用しています。そのため、誰が、いつ、どの情報にアクセスできるのかを適切に管理することが非常に困難です。アクセス管理の不備は、内部不正、外部からの不正アクセス、委託先管理におけるリスクを高める可能性があります。

内部不正は、従業員や関係者が故意または過失によって、機密情報に不正にアクセスしたり、情報を漏洩させたりする行為です。サプライチェーンにおいては、複数の企業や組織の従業員が、互いのシステムや情報にアクセスする機会があるため、内部不正のリスクが高まります。内部不正を防ぐためには、アクセス権限の適切な管理、アクセスログの監視、従業員へのセキュリティ教育などが重要です。

外部からの不正アクセスは、攻撃者が外部からネットワークに侵入し、機密情報を盗み出す行為です。サプライチェーンにおいては、セキュリティ対策が脆弱な企業や組織が狙われやすく、そこを踏み台にして他の企業や組織へと侵入される可能性があります。外部からの不正アクセスを防ぐためには、ファイアウォールの導入、侵入検知システムの導入、脆弱性対策などが重要です。

委託先管理におけるリスクは、委託先のセキュリティ対策が不十分なために、情報漏洩やシステム障害が発生するリスクです。サプライチェーンにおいては、多くの企業が業務を外部に委託しており、委託先のセキュリティ対策がサプライチェーン全体のセキュリティレベルに影響を与えます。委託先管理を強化するためには、委託先のセキュリティ監査、契約におけるセキュリティ条項の明記、委託先との情報共有などが重要です。

サプライチェーンにおけるアクセス管理の課題を解決するためには、企業はアクセス管理ポリシーを策定し、従業員への教育を徹底する必要があります。定期的なアクセス権限の見直し、多要素認証の導入、アクセスログの監視なども重要な対策です。

認証強化の必要性

サプライチェーンにおけるセキュリティを確保するためには、認証強化が不可欠です。従来のIDとパスワードによる認証だけでは、不正アクセスを防ぐことが難しくなっています。そのため、多要素認証、生体認証などの認証強化が必要です。多要素認証とは、IDとパスワードに加えて、別の認証要素(例:スマートフォンに送信されるワンタイムパスワード、生体情報)を組み合わせることで、認証の強度を高める方法です。

生体認証は、指紋、顔、虹彩などの生体情報を使って本人確認を行う方法です。生体情報は、IDやパスワードのように盗まれたり、忘れられたりする心配がないため、セキュリティレベルを高めることができます。ただし、生体認証は、なりすましやデータの改ざんのリスクがあるため、適切な対策が必要です。

シングルサインオン(SSO)は、一度の認証で複数のシステムやアプリケーションにアクセスできるようにする仕組みです。SSOを導入することで、従業員は複数のIDとパスワードを管理する必要がなくなり、利便性が向上します。また、SSOは、集中管理された認証基盤を利用するため、セキュリティポリシーの適用やアクセスログの監視が容易になります。SSOは、サプライチェーンに関わる複数の企業や組織間での認証連携にも有効です。

認証強化は、不正アクセスを防ぐだけでなく、内部不正のリスクを低減する効果もあります。認証強化によって、従業員は自分のアカウントが不正に利用されることを防ぐことができ、セキュリティ意識の向上にもつながります。サプライチェーンにおける認証強化は、企業全体のセキュリティレベル向上に不可欠です。多要素認証、生体認証、SSOなどの認証強化技術を組み合わせることで、より安全なサプライチェーンを構築することができます。

アクセスログの監視と分析

アクセスログの監視と分析は、サプライチェーンセキュリティにおいて極めて重要な役割を果たします。アクセスログとは、システムやアプリケーションへのアクセスに関する記録であり、誰が、いつ、何にアクセスしたのかという情報が含まれています。アクセスログを適切に取得、管理、分析することで、異常なアクセスを検知し、迅速に対応することができます。

アクセスログの取得は、セキュリティ対策の第一歩です。アクセスログを取得するためには、システムやアプリケーションの設定を変更する必要があります。アクセスログの取得範囲は、認証ログ、アクセス権限の変更ログ、ファイルアクセスログなど、多岐にわたります。アクセスログの取得は、プライバシー保護の観点からも注意が必要です。個人情報が含まれる可能性があるため、適切な管理体制を構築する必要があります。

アクセスログの管理は、取得したアクセスログを安全に保管し、必要な時に分析できるようにすることです。アクセスログは、長期間保管する必要があるため、適切なストレージ容量を確保する必要があります。また、アクセスログは、改ざんや削除を防ぐために、厳重に管理する必要があります。アクセスログの管理には、専用のツールやサービスを利用することが効果的です。

アクセスログの分析は、取得したアクセスログを分析し、異常なアクセスを検知することです。アクセスログの分析には、専門的な知識やスキルが必要となります。アクセスログの分析には、SIEM(SecurityInformation and EventManagement)などのツールを利用することが一般的です。SIEMは、複数のシステムからアクセスログを収集し、分析し、異常なアクセスを検知することができます。

アクセスログの監視と分析は、サプライチェーンにおけるセキュリティインシデントの早期発見に役立ちます。異常なアクセスを検知した場合、迅速に対応することで、被害を最小限に抑えることができます。アクセスログの監視と分析は、サプライチェーンセキュリティ対策の重要な要素です。

具体的な評価項目と対策

アカウント管理

サプライチェーンセキュリティ対策において、アカウント管理は基本的ながらも重要な評価項目です。アカウント管理とは、ユーザーアカウントの作成、変更、削除といったライフサイクル全体を管理することであり、不要なアカウントの削除や権限の最小化も含まれます。アカウント管理の不備は、不正アクセスや情報漏洩のリスクを高める可能性があります。

アカウントのライフサイクル管理は、アカウントの作成から削除までの一連の流れを適切に管理することです。アカウントの作成時には、適切な認証手続きを行い、不正なアカウントの作成を防ぐ必要があります。アカウントの変更時には、変更内容を記録し、変更履歴を管理する必要があります。アカウントの削除時には、関連するデータを完全に削除し、不要なアカウントが残らないようにする必要があります。

不要なアカウントの削除は、セキュリティリスクを低減するために重要です。退職した従業員のアカウントや、使用されなくなったシステムのアカウントは、放置すると不正アクセスのリスクを高める可能性があります。定期的にアカウントの使用状況をチェックし、不要なアカウントを削除する必要があります。

権限の最小化は、ユーザーに必要最小限の権限のみを付与することです。権限を必要以上に与えると、誤操作や不正行為によって、機密情報が漏洩するリスクが高まります。役割ベースのアクセス制御(RBAC)を導入し、ユーザーの役割に応じて適切な権限を付与することが効果的です。

アカウント管理を徹底するためには、アカウント管理ポリシーを策定し、従業員への教育を徹底する必要があります。アカウント管理ポリシーには、アカウントの作成、変更、削除の手順、パスワードポリシー、アクセス権限の管理方法などを明記する必要があります。定期的なアカウント管理の見直しも重要です。

パスワードポリシー

パスワードポリシーは、サプライチェーンセキュリティ対策において、アカウントを保護するための重要な要素です。強力なパスワードポリシーの設定、定期的なパスワード変更の義務付け、パスワードリスト攻撃対策などが、パスワードポリシーの主な内容です。脆弱なパスワードは、容易に推測されたり、解析されたりする可能性があり、不正アクセスのリスクを高めます。

強力なパスワードポリシーの設定とは、パスワードの長さ、複雑さ、使用できる文字の種類などを制限することです。一般的に、パスワードは12文字以上で、大文字、小文字、数字、記号を組み合わせることが推奨されます。また、個人情報や辞書に登録されている単語の使用を禁止することも重要です。

定期的なパスワード変更の義務付けは、パスワードが漏洩した場合のリスクを低減するために有効です。パスワードを定期的に変更することで、攻撃者がパスワードを入手しても、一定期間後には無効になるため、被害を最小限に抑えることができます。ただし、パスワードの変更頻度が高すぎると、ユーザーがパスワードを覚えにくくなり、脆弱なパスワードを設定する可能性があるため、適切な頻度を設定する必要があります。

パスワードリスト攻撃対策は、過去に漏洩したIDとパスワードのリストを使って、不正アクセスを試みる攻撃を防ぐための対策です。パスワードリスト攻撃対策としては、パスワードの使い回しを禁止する、ブルートフォースアタック対策を導入する、多要素認証を導入するなどが挙げられます。パスワードリスト攻撃は、サプライチェーン全体に影響を及ぼす可能性があるため、十分な対策が必要です。

パスワードポリシーを徹底するためには、従業員への教育が不可欠です。パスワードポリシーの内容を周知し、パスワードの重要性を理解させることが重要です。また、パスワード管理ツールを導入し、安全なパスワードの生成と管理を支援することも効果的です。

アクセス権限の管理

アクセス権限の管理は、サプライチェーンセキュリティ対策において、情報資産へのアクセスを制御するための重要な要素です。役割ベースのアクセス制御(RBAC)の導入、最小権限の原則の適用、定期的なアクセス権限の見直しなどが、アクセス権限の管理の主な内容です。不適切なアクセス権限は、情報漏洩や不正アクセスのリスクを高める可能性があります。

役割ベースのアクセス制御(RBAC)とは、ユーザーの役割に応じてアクセス権限を付与する方式です。RBACを導入することで、ユーザーは自分の役割に必要な情報にのみアクセスできるようになり、不要な情報へのアクセスを防ぐことができます。RBACは、アクセス権限の管理を簡素化し、セキュリティポリシーの適用を容易にする効果もあります。

最小権限の原則の適用とは、ユーザーに必要最小限の権限のみを付与することです。最小権限の原則を適用することで、ユーザーが誤って重要な情報を削除したり、改ざんしたりするリスクを低減することができます。最小権限の原則は、内部不正のリスクを低減する効果もあります。

定期的なアクセス権限の見直しは、アクセス権限が適切に維持されているかどうかを確認するために重要です。組織の変更や役割の変更に伴い、アクセス権限も変更する必要があります。定期的なアクセス権限の見直しを行うことで、不要なアクセス権限を削除し、セキュリティリスクを低減することができます。

アクセス権限の管理を徹底するためには、アクセス権限管理システムを導入することが効果的です。アクセス権限管理システムは、アクセス権限の付与、変更、削除を自動化し、アクセス権限の管理を効率化します。また、アクセス権限管理システムは、アクセスログを収集し、アクセス状況を可視化する機能も備えています。

対策に有効なソリューション

IDaaS(Identityas a Service)

IDaaS(Identity as aService)は、クラウドベースでID管理とアクセス管理を提供するソリューションです。OktaやAuth0などのIDaaSを活用することで、企業は自社でID管理基盤を構築・運用する必要がなくなり、コストを削減し、セキュリティを向上させることができます。IDaaSは、シングルサインオン(SSO)、多要素認証(MFA)、アクセス管理などの機能を提供し、クラウドサービスやオンプレミスシステムへの安全なアクセスを実現します。

Oktaは、エンタープライズ向けのIDaaSソリューションであり、シングルサインオン、多要素認証、ライフサイクル管理などの機能を提供します。Oktaは、多くのクラウドサービスとの連携に対応しており、企業のクラウド利用を支援します。Oktaは、セキュリティポリシーの適用、アクセスログの監視、レポート機能なども備えており、セキュリティ管理を強化することができます。

Auth0は、開発者向けのIDaaSソリューションであり、認証・認可機能をAPIとして提供します。Auth0は、Webアプリケーション、モバイルアプリケーション、APIなどの認証・認可を容易に実装することができます。Auth0は、ソーシャルログイン、多要素認証、カスタム認証などの機能を提供し、柔軟な認証基盤を構築することができます。

IDaaSは、サプライチェーンにおけるアクセス管理を効率化し、セキュリティを向上させるための有効なソリューションです。IDaaSを導入することで、企業はアクセス管理の複雑さを軽減し、セキュリティリスクを低減することができます。IDaaSは、クラウドサービスの利用が増加する現代において、ますます重要性が高まっています。

特権アクセス管理(PAM)

特権アクセス管理(PAM)は、特権ID(管理者権限を持つID)の管理、アクセス制御、監査を行うソリューションです。CyberArkやBeyondTrustなどのPAMソリューションを活用することで、企業は特権IDの不正利用を防ぎ、セキュリティリスクを低減することができます。特権IDは、システムやアプリケーションの設定変更、機密情報へのアクセスなど、重要な操作を行うことができるため、厳重な管理が必要です。

CyberArkは、包括的なPAMソリューションを提供しており、特権IDの管理、セッション管理、脆弱性管理などの機能を提供します。CyberArkは、特権IDのパスワードを自動的に変更し、パスワードの漏洩リスクを低減します。CyberArkは、特権IDによる操作を記録し、監査証跡を提供します。CyberArkは、脅威インテリジェンスを活用し、異常な特権IDの利用を検知します。

BeyondTrustは、特権アクセス管理と脆弱性管理を統合したソリューションを提供しています。BeyondTrustは、特権IDの管理、セッション管理、特権ワークステーション管理などの機能を提供します。BeyondTrustは、特権IDによる操作を監視し、リアルタイムでアラートを生成します。BeyondTrustは、脆弱性スキャンを実行し、特権IDが悪用される可能性のある脆弱性を特定します。

PAMソリューションは、サプライチェーンにおける特権IDの管理を強化し、セキュリティリスクを低減するための有効なソリューションです。PAMソリューションを導入することで、企業は特権IDの不正利用を防ぎ、情報漏洩やシステム障害のリスクを低減することができます。PAMソリューションは、セキュリティコンプライアンスの遵守にも役立ちます。

SIEM(Security Information and EventManagement)

SIEM(Security Information andEventManagement)は、様々なシステムからログデータを収集、分析し、セキュリティインシデントを検知・対応するためのソリューションです。SplunkやLogRhythmなどのSIEMを活用することで、企業はセキュリティ脅威を早期に発見し、迅速に対応することができます。SIEMは、リアルタイムな脅威検知、インシデントレスポンスの自動化、コンプライアンスレポートの作成などの機能を提供します。

Splunkは、ビッグデータ分析プラットフォームであり、セキュリティ分野でも広く利用されています。Splunkは、様々なシステムからログデータを収集し、インデックス化し、検索することができます。Splunkは、セキュリティ分析のための様々なアプリケーションを提供しており、脅威検知、インシデントレスポンス、脆弱性管理などに活用することができます。

LogRhythmは、セキュリティインテリジェンスプラットフォームであり、脅威検知、インシデントレスポンス、コンプライアンス管理などの機能を提供します。LogRhythmは、機械学習を活用し、異常なアクティビティを自動的に検知します。LogRhythmは、インシデントレスポンスの自動化を支援し、迅速な対応を可能にします。

SIEMは、サプライチェーンにおけるセキュリティ監視を強化し、セキュリティインシデントの早期発見と対応を支援するための有効なソリューションです。SIEMを導入することで、企業はセキュリティ脅威に対する可視性を高め、セキュリティリスクを低減することができます。SIEMは、セキュリティ運用の中核となるソリューションです。

まとめ

サプライチェーンセキュリティ対策評価制度におけるアクセス管理・認証対策は、企業全体のセキュリティレベルを向上させるために不可欠です。本記事では、サプライチェーンセキュリティ対策評価制度の概要から、アクセス管理・認証対策の重要性、具体的な評価項目と対策、そして対策に有効なソリューションについて解説しました。

サプライチェーンは、複数の企業や組織が連携して構成されるため、セキュリティリスクは複雑かつ多岐にわたります。一つの企業のセキュリティ脆弱性が、サプライチェーン全体に影響を及ぼす可能性があるため、サプライチェーン全体でのセキュリティ対策が必要です。アクセス管理・認証対策は、サプライチェーンにおけるセキュリティリスクを低減するための重要な要素です。

アクセス管理においては、アカウントのライフサイクル管理、不要なアカウントの削除、権限の最小化などを徹底する必要があります。パスワードポリシーにおいては、強力なパスワードの設定、定期的なパスワード変更の義務付け、パスワードリスト攻撃対策などを実施する必要があります。アクセス権限の管理においては、役割ベースのアクセス制御(RBAC)の導入、最小権限の原則の適用、定期的なアクセス権限の見直しなどを実施する必要があります。

対策に有効なソリューションとしては、IDaaS、PAM、SIEMなどがあります。IDaaSは、クラウドベースでID管理とアクセス管理を提供するソリューションであり、シングルサインオンや多要素認証などの機能を提供します。PAMは、特権IDの管理、アクセス制御、監査を行うソリューションであり、特権IDの不正利用を防ぎます。SIEMは、様々なシステムからログデータを収集、分析し、セキュリティインシデントを検知・対応するためのソリューションです。

本記事で紹介した評価項目と対策を参考に、自社のサプライチェーンセキュリティ体制を強化し、ビジネスの継続性を確保しましょう。サプライチェーンセキュリティ対策は、一度導入したら終わりではありません。継続的な見直しと改善が必要です。

※本制度は現在構築中(2026年度運用開始予定)のものです。最新の情報は経済産業省の公式サイト等で随時ご確認ください。本格始動に備え、現段階から自社のセキュリティポリシーの見直しや、サプライヤーとのコミュニケーションラインの再確認を進めておくことが推奨されます。

サプライチェーンセキュリティ評価制度では、アクセス管理や認証強化が重要な評価ポイントとなります。

特に多要素認証(MFA)の導入は、不正アクセス対策の基本かつ有効な対策です。

アコードワークスでは、MFAの設計・構築から運用定着まで一貫してご支援しておりますので、お気軽にご相談ください。

お問い合わせはこちら